Vous ne pouvez pas défendre votre organisation si vous ne connaissez pas les menaces, vulnérabilités et risques auxquels elle est confrontée. C'est pourquoi l'évaluation des risques est une partie si importante de la gestion des risques. Nous allons couvrir la définition et le processus étape par étape ci-dessous.

Qu'est-ce que l'évaluation des risques ?

L'évaluation des risques est un processus d'identification des risques pour les opérations organisationnelles, les actifs et les individus et d'évaluation de la probabilité qu'ils se produisent et des dommages qui résulteraient s'ils se produisaient.

L'évaluation des risques est une partie clé de la gestion des risques et intègre la gestion des menaces et des vulnérabilités.

Quel est le but de l'évaluation des risques ?

Le but de l'évaluation des risques est d'identifier :

- Les menaces pour votre organisation

- Les vulnérabilités internes et externes

- L'impact négatif qui pourrait survenir si ces menaces exploitent ces vulnérabilités

- La probabilité que cet impact négatif se produise

Sur la base de ces résultats, vous pouvez déterminer le risque et ensuite y répondre.

Lecture recommandée

Qu'est-ce que le risque de conformité et comment le minimiser [+ Modèle gratuit]

Read MoreProcessus d'évaluation des risques

Voici un aperçu général du processus d'évaluation des risques décrit dans le NIST 800-30, Guide for Conducting Risk Assessments.

1. Préparez-vous à l'évaluation

La première étape consiste à se préparer — ou à établir le contexte — pour l'évaluation des risques. Ce contexte doit être informé par les résultats de l'étape précédente du processus de gestion des risques, le cadrage des risques.

La préparation doit inclure l'identification :

- Le but de l'évaluation

- La portée de l'évaluation

- Les hypothèses et contraintes associées à l'évaluation

- Les sources d'information à utiliser comme entrées pour l'évaluation

- Les facteurs de risque, les outils et les techniques qui seront utilisés pendant l'évaluation

2. Identifier les sources et événements de menace

Il est maintenant temps de procéder à l'évaluation des risques.

Pour commencer, identifiez les sources et les événements de menace. Les sources de menace varient selon le type, telles que adversariales, accidentelles, structurelles et environnementales. Des exemples de sources de menace incluent les initiés, les étrangers, les équipements informatiques, les logiciels et les catastrophes naturelles ou causées par l'homme. Des exemples d'événements de menace qui peuvent être initiés par les sources décrites ci-dessus sont les attaques de phishing, les attaques par déni de service et l'obtention d'informations sensibles via l'exfiltration.

Les menaces doivent être identifiées pour chaque actif de votre inventaire d'actifs. Comme les menaces sont des circonstances ou des événements qui peuvent compromettre la confidentialité, l'intégrité et/ou la disponibilité d'un actif en exploitant des vulnérabilités connues et inconnues, la prochaine étape du processus d'évaluation des risques consiste à identifier autant de vulnérabilités connues que possible.

3. Identifier les vulnérabilités et les conditions prédisposantes

Ensuite, identifiez les vulnérabilités — ou les attributs d’un actif — qui peuvent être exploités par des événements menaçants.

Les organisations doivent également prendre en compte les conditions prédisposantes qui affectent la probabilité que des événements menaçants, une fois initiés, causent des dommages. Il existe différents types de conditions prédisposantes, notamment liées à l’information, techniques, opérationnelles et environnementales. Par exemple, la localisation d’une installation dans une région sujette aux ouragans augmente la probabilité d’exposition aux ouragans.

Les vulnérabilités peuvent être gérées en mettant en place des contrôles de sécurité ou d’autres mesures correctives. La gravité d’une vulnérabilité sera déterminée en partie par la mise en œuvre ou la planification efficace d’un contrôle de sécurité ou d’une autre mesure corrective.

4. Déterminer la probabilité que des événements menaçants causent des dommages

Ensuite, analysez la probabilité qu'une menace spécifique soit capable d’exploiter une vulnérabilité spécifique. Cela nécessitera généralement trois étapes.

Premièrement, évaluez la probabilité que des événements menaçants de type adversaire soient initiés et la probabilité que des événements menaçants de type non adversaire se produisent. Vous pouvez ensuite leur attribuer des valeurs qualitatives ou quantitatives.

Voici un exemple de la manière dont vous pouvez évaluer la probabilité d’événements menaçants initiés par des sources adverses :

Deuxièmement, évaluez la probabilité que l’événement menaçant, une fois initié ou survenant, entraîne des dommages. Vous pouvez utiliser les mêmes valeurs qualitatives et quantitatives que ci-dessus. Les descriptions seront similaires également. Par exemple, la première ligne pourrait indiquer : “Si l’événement menaçant est initié ou se produit, il est presque certain qu’il aura des impacts négatifs.”

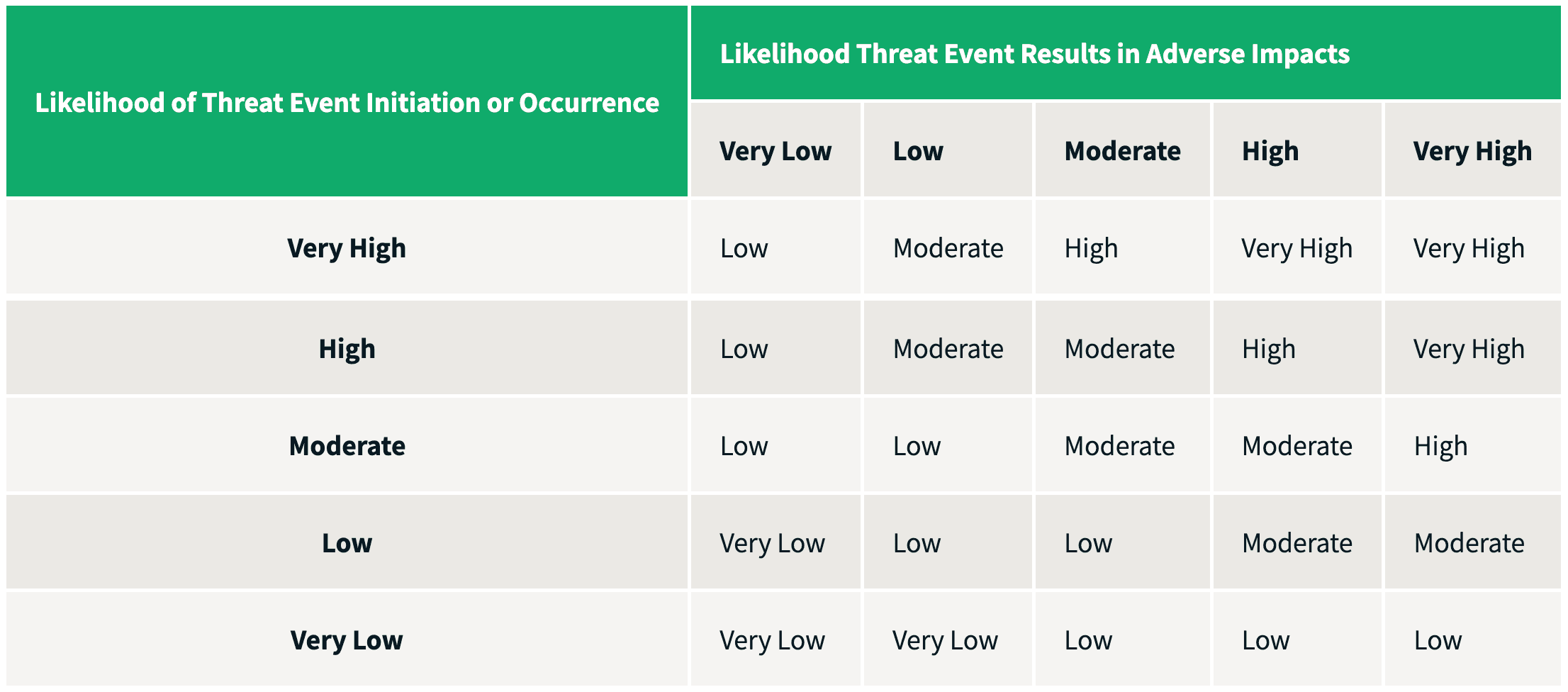

Enfin, évaluez la probabilité globale d’événements menaçants en combinant la probabilité d'occurrence et la probabilité qu’ils entraînent des impacts négatifs. Voici un exemple d’une échelle d’évaluation que vous pouvez utiliser pour déterminer la probabilité globale.

5. Déterminer le niveau d'impact

Cette étape se concentre sur l’évaluation du niveau d'impact ou de l'ampleur des dommages qui peuvent être attendus lorsque des événements menaçants exploitent avec succès des vulnérabilités et entraînent une divulgation non autorisée, une modification ou une destruction d’informations ou une perte de disponibilité des informations ou du système d'information.

Il existe plusieurs types d’impact, y compris les dommages aux opérations, les dommages aux actifs et les dommages aux individus. Des exemples d’impact sont l’incapacité de réaliser les fonctions commerciales actuelles, la perte de propriété intellectuelle, des blessures et le vol d’identité.

Voici un exemple de la manière dont vous pouvez évaluer l’impact des événements menaçants :

6. Déterminer le niveau de risque

Vous êtes maintenant prêt à déterminer le risque en prenant en compte la probabilité que des événements menaçants se produisent et l'impact qui en résulterait.

Voici un exemple d’une échelle d’évaluation que vous pouvez utiliser pour déterminer le niveau de risque :

7. Communiquer les résultats

Le processus d’évaluation des risques doit impliquer une communication et un partage d’informations continus entre les parties prenantes. Cela permet de s'assurer que les facteurs de risque évalués sont exacts, que les résultats intermédiaires peuvent être utilisés pour répondre à des questions spécifiques ou informer des décisions spécifiques si nécessaire, et que les résultats finaux sont significatifs et utiles pour informer la prochaine étape du processus de gestion des risques (c.-à-d. la réponse au risque).

La manière dont vous communiquez les résultats de l'évaluation des risques dépend de la culture de votre organisation ainsi que des exigences légales, réglementaires et contractuelles. Avoir des politiques et des procédures en place peut aider à garantir que ces résultats sont efficacement communiqués et partagés.

8. Maintenir l’évaluation

La dernière étape du processus d’évaluation des risques est de maintenir les évaluations des risques. Cela implique :

- Surveiller en continu les facteurs de risque identifiés dans les évaluations des risques

- Comprendre les changements apportés à ces facteurs

- Mettre à jour les composants des évaluations des risques, comme le but, la portée et les hypothèses, pour refléter les activités de surveillance ci-dessus

Méthodologie d'évaluation des risques

Une méthodologie d'évaluation des risques est généralement composée des éléments suivants :

- Un processus d'évaluation des risques : Le processus étape par étape d'identification, d'estimation et de priorisation des risques pour les opérations organisationnelles, les actifs organisationnels et les individus.

- Un modèle de risque : Un modèle de risque définit les facteurs de risque et les relations entre ces facteurs. Les facteurs de risque sont des caractéristiques qui aident à déterminer les niveaux de risque pendant le processus d'évaluation. Les facteurs de risque courants sont la menace, la vulnérabilité, la probabilité, l'impact et les conditions prédisposantes.

- Une approche d'évaluation : Une approche d'évaluation est la manière dont vous évaluez le risque et ses facteurs contributifs. Les approches d'évaluation courantes sont quantitatives et qualitatives. Cette approche doit spécifier la gamme de valeurs que ces facteurs de risque peuvent assumer pendant l'évaluation des risques et comment les combinaisons de facteurs de risque sont identifiées ou analysées afin que leurs valeurs puissent être combinées pour évaluer le risque.

- Une approche d'analyse : Une approche d'analyse est la manière dont vous évaluez les risques, à quel niveau de détail et comment vous traitez les risques dus à des scénarios de menaces similaires. Les approches d'analyse courantes sont orientées vers les menaces, orientées vers l'impact ou orientées vers la vulnérabilité.

Les méthodologies d'évaluation des risques sont un élément clé de la stratégie de gestion des risques d'une organisation. Dans le cadre de cette stratégie, une organisation peut utiliser une méthodologie unique ou plusieurs.

En définissant explicitement une méthodologie d'évaluation des risques et toutes ses parties, les organisations peuvent rendre les évaluations des risques plus faciles à reproduire et à répéter, ce qui améliorera la qualité des données qu'elles obtiennent de ces évaluations.

Modèle d'évaluation des risques

Utilisez le modèle ci-dessous comme point de départ pour évaluer les risques. Il est adapté aux risques non adverses, mais vous pouvez l'utiliser pour évaluer les risques adverses en remplaçant "gamme d'effets" par "caractéristiques de la source de menace".

Logiciel d'évaluation des risques

Le logiciel d'évaluation des risques peut aider à simplifier et rationaliser le processus d'évaluation des risques. En plus d'aider à garantir que chaque risque est évalué et rapporté de manière cohérente et reproductible, le logiciel d'évaluation des risques peut également vous aider à gagner du temps en réfléchissant aux catégories, en effectuant des calculs de formule de risque ou en analysant manuellement les risques.

Secureframe, par exemple, dispose d'un workflow robuste qui vous guide à travers le processus d'évaluation des risques étape par étape pour les risques intégrés de la bibliothèque de risques et les risques personnalisés. Pour commencer, vous serez invité à remplir les champs obligatoires pour chaque risque, y compris une description du risque, un identifiant de risque et un responsable du risque. Vous pouvez également l'affecter à des catégories, des départements et des étiquettes. Ensuite, vous serez invité à choisir l'impact et la probabilité de chaque risque en utilisant soit le modèle de score par défaut de Secureframe, soit un modèle de score personnalisé que vous avez configuré. Sur la base de ces entrées, un score de risque inhérent sera calculé automatiquement. Ensuite, vous pouvez sélectionner un type de décision de traitement et modifier l'impact et la probabilité du risque résiduel en fonction de ce traitement, si possible. Sur la base de ces entrées, un score de risque résiduel sera calculé automatiquement.

Ou vous pouvez utiliser Comply AI for Risk pour automatiser ce flux de travail. Cela élimine l'analyse manuelle et fournit des informations presque instantanées sur chaque risque en fonction de la description du risque et des informations sur l'entreprise, y compris son impact potentiel, sa probabilité et le traitement recommandé, avec des justifications claires pour chaque résultat. Ces informations permettent aux organisations de prendre des décisions rapides et éclairées pour améliorer leur programme de gestion des risques et renforcer leur posture de sécurité.