Un informe de Controles de Sistemas y Organizaciones (SOC) es como una calificación en la ventana de un restaurante.

De un vistazo, demuestra a tus clientes que prestas atención a los detalles cruciales. Incluye información detallada sobre cómo proteges los datos de los clientes del acceso no autorizado.

Pero, ¿qué es un informe SOC 1 y SOC 2, y cómo obtienes uno?

Informe SOC 1 vs Informe SOC 2

Un informe SOC 1 es para organizaciones cuyos controles de seguridad internos pueden influir en el reporte financiero de un cliente. Piensa en empresas de nómina, reclamos o procesamiento de pagos. Los informes SOC 1 pueden asegurar a los clientes que su información financiera se maneja de forma segura.

Un informe SOC 2 ayuda a las organizaciones de SaaS y servicios a demostrar sus controles de seguridad en la nube y el centro de datos.

Ambos SOC 1 y SOC 2 son informes de certificación, donde la gestión de una organización certifica que ciertos controles de seguridad de la información están en su lugar.

Luego, se trae a un auditor independiente acreditado por el Instituto Americano de Contadores Públicos Certificados (AICPA) para verificar esas afirmaciones y estar de acuerdo o en desacuerdo.

¿Qué es un Informe SOC 2?

Al final de una auditoría SOC 2, el auditor emite un informe SOC 2. Este informe describe su opinión sobre si la postura de ciberseguridad interna de tu empresa cumple con los estándares de seguridad SOC 2.

Recuerda, no hay una certificación oficial SOC 2, solo el informe con la opinión oficial del auditor sobre la efectividad operativa de los controles de tu organización de servicios. Cada organización que completa una auditoría SOC 2 recibe un informe SOC 2, independientemente de si pasaron la auditoría o no.

¿Qué se incluye en un informe SOC 2?

Un informe SOC 2 final incluye varias secciones:

Afirmación de la Gestión

La sección de la afirmación resume lo que los líderes de la empresa le dijeron al auditor sobre sus controles de seguridad y privacidad. Explica si los sistemas están representados de manera justa en el informe. Esta sección también describe si tus sistemas cumplen con los Criterios de Servicio de Confianza (anteriormente Principios de Servicios de Confianza) que elegiste incluir en tu auditoría.

Informe del Auditor de Servicios Independiente

Esta sección incluye la opinión formal del auditor sobre qué tan bien funcionan tus controles contra los TSC que seleccionaste.

- Una “opinión sin salvedades” es un pase con honores.

- Una “opinión con salvedades” significa que la empresa está casi en conformidad, pero una o más áreas aún no están listas.

- Una “opinión adversa” es un fallo. La empresa no cumple en una o más áreas innegociables.

- Una “denegación de opinión” significa que el auditor no tiene suficiente evidencia para respaldar ninguna de las primeras tres opciones.

Visión General del Sistema

La visión general del sistema explica qué hace tu empresa. Incluye industria, ubicación y cómo describes tu infraestructura. También incluye un resumen de tus controles de seguridad de datos y por qué los has implementado.

Infraestructura

Esta sección describe las personas, políticas, procesos, software, datos y tecnología de la organización. También proporciona información sobre cualquier proveedor externo al que se subcontrate.

Aspectos relevantes del entorno de control

Esta parte explica los aspectos más importantes de su entorno de control interno. Algunos ejemplos son:

- Sistemas de información

- Políticas/procesos de gestión y evaluación de riesgos

- Estrategias de monitoreo

Controles complementarios de la entidad usuaria

Los Controles Complementarios de la Entidad Usuaria (CUEC) también se conocen como Consideraciones de Control del Usuario (UCC). Estos son controles que las organizaciones dependen de que sus clientes implementen.

Aquí hay un ejemplo:

Muchas empresas usan Dropbox o Google Drive para compartir archivos y colaborar.

Pero estos servicios de intercambio de archivos no tienen una forma de saber quién debería tener acceso a ciertos archivos de la compañía. Depende del cliente de Dropbox (la entidad usuaria) mantener un registro de quién debería tener acceso. También es su responsabilidad eliminar el acceso para ex empleados o proveedores.

Controles complementarios de la organización subservicio

El Instituto Americano de CPA define una organización subservicio como un proveedor de soporte. Algunos ejemplos incluyen alojamiento de centros de datos y servicios de procesamiento de transacciones/datos. Dependiendo del tipo de servicio subcontratado, su organización puede querer incluir algunos de los controles de la organización subservicio en su auditoría.

Criterios de Servicios de Confianza, Controles Relacionados con los Criterios y Pruebas de Controles

Aquí se enumeran cada control de seguridad interno que su empresa ha implementado, junto con los resultados de las pruebas de control.

Otra información

Información proporcionada por la empresa que el auditor decidió no era relevante.

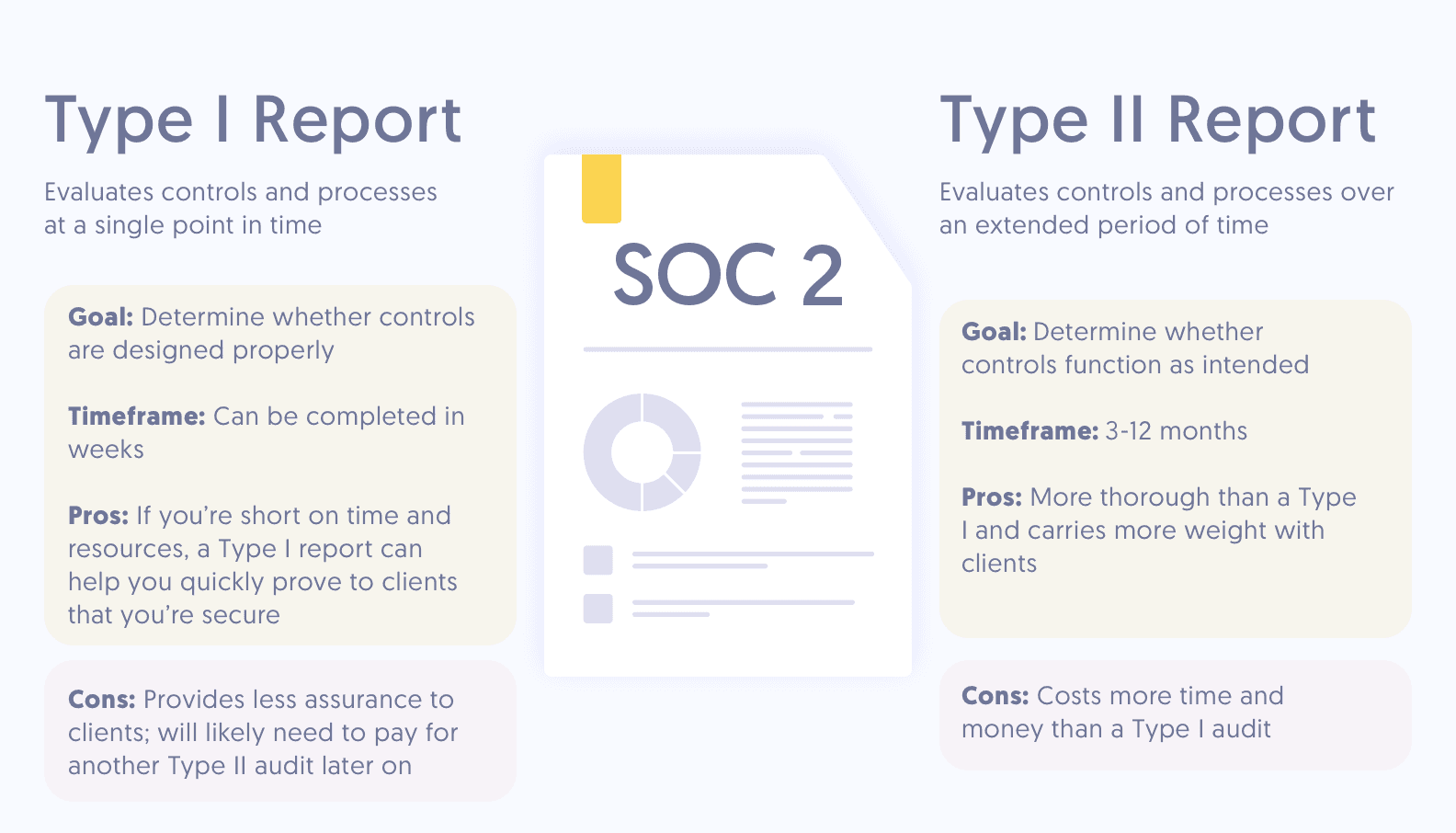

Tipos de Informes SOC 2: Informes de Auditoría Tipo I vs Tipo II

¿Qué hay en un Informe de Auditoría SOC 2 Tipo I?

Las auditorías SOC 2 Tipo I analizan los controles internos de una organización en un momento específico. Evalúa qué tan bien se diseñó la postura de seguridad interna de una empresa.

Un informe de auditoría SOC 2 Tipo I proporciona una visión general del sistema, controles y procesos de la organización de servicios en relación con criterios específicos de servicios de confianza.

Los controles internos individuales están vinculados a objetivos de control o Criterios de Servicios de Confianza. A menudo, más de un control interno está vinculado a un solo objetivo de control.

El informe también incluye una descripción de los controles de la entidad usuaria necesarios para que el sistema de controles funcione como se pretende. Si es necesario, también se incluyen los controles de la organización subservicio.

Finalmente, los informes de Tipo 1 incluyen una afirmación de la gerencia. Esto resume cómo el sistema y los controles de la organización cumplen con los objetivos de control.

¿Qué se incluye en un Informe de Auditoría SOC 2 Tipo II?

Muchos de los aspectos cubiertos por una auditoría SOC 2 Tipo II son los mismos que en una auditoría SOC 2 Tipo I. Ambos evalúan los controles y procesos internos de una empresa en relación con criterios específicos de servicios de confianza.

La principal diferencia entre los tipos de informes SOC es el período de tiempo cubierto en la auditoría SOC y el nivel de detalle proporcionado en el informe final. Mientras que las auditorías SOC 2 Tipo I examinan los controles de una empresa en un momento específico, las auditorías SOC 2 Tipo II analizan qué tan bien funcionan esos controles a lo largo del tiempo.

Como resultado, el informe de auditoría SOC 2 Tipo II es más completo que un informe Tipo I y a menudo proporciona un mayor nivel de confianza para los clientes.

Los informes SOC 2 Tipo 2 cubren todo lo que hay en un informe de Tipo I. Además, detalles de las pruebas que el auditor realizó para evaluar cada control y los resultados. El informe también documenta cualquier excepción.

¿Quién necesita ver un informe SOC 2?

Varios interesados podrían necesitar o querer leer su informe SOC 2, incluyendo:

- Clientes actuales y potenciales quieren saber cómo maneja sus datos sensibles.

- Socios comerciales quieren saber qué tipos de controles internos están en su lugar para la protección de datos y para prevenir costosas violaciones de datos.

- Auditores externos pueden necesitar examinar los controles internos relacionados con la seguridad de los datos de los clientes.

- Inversores potenciales necesitan datos creíbles y fiables sobre la seguridad y el nivel de sofisticación de su empresa.

- Los reguladores pueden verificar para asegurar que los controles y sistemas de su organización cumplen con las leyes y regulaciones aplicables.

Debido a que el informe SOC 2 incluye información tan detallada sobre los sistemas y procesos de una empresa, la mayoría de las organizaciones y proveedores de servicios que eligen compartir su informe SOC 2 solo lo hacen bajo un NDA.

Preguntas frecuentes

¿Qué es el informe SOC 2?

El informe SOC 2 certifica el diseño y la efectividad operativa de los controles de una organización que son relevantes para la seguridad, disponibilidad, integridad del procesamiento, confidencialidad o privacidad y ayuda a establecer la confianza entre los proveedores de servicios y sus clientes.

¿Qué empresas necesitan un SOC 2?

Cualquier organización de servicios que maneje información sensible no relacionada con informes financieros o que afecte las operaciones de controles internos para sus usuarios (excluyendo operaciones financieras) puede necesitar un informe SOC 2. Esto incluye:

- Proveedores de servicios en la nube

- Proveedores de SaaS

- Servicios de gestión de recursos humanos

- Plataformas de reclutamiento

- Centros de datos de alojamiento

¿Es confidencial un informe SOC 2 Tipo 2?

Sí, un informe SOC 2 Tipo 2 contiene información confidencial, incluyendo información detallada sobre los sistemas y controles de la organización y sobre las pruebas, procedimientos y resultados del auditor. Es por eso que un informe SOC 2 es un informe de uso restringido y no se puede publicar públicamente. Si los clientes y prospectos solicitan ver este informe, la mayoría de las organizaciones les hace firmar un acuerdo de confidencialidad (NDA) primero.