10 ataques cibernéticos recientes y lo que nos dicen sobre el futuro de la ciberseguridad

Por cuarto año consecutivo, los ciberataques fueron reportados como la principal causa de interrupciones en las organizaciones, según el Informe Anual de Protección de Datos de Veeam.

Aunque los encuestados dijeron que gastarán más tratando de defenderse de los ciberataques este año, el informe encontró que estos líderes de TI están cada vez más preocupados por su capacidad para recuperar y restaurar datos críticos para la misión después de un ataque.

Uno de los mayores desafíos en la ciberseguridad es que el panorama está en constante evolución debido a las amenazas y tecnologías emergentes. Para tener una idea de las prioridades y áreas de enfoque para 2024, hemos analizado ataques cibernéticos recientes para identificar patrones y tendencias importantes. También hemos incluido algunos consejos para ayudar a prevenir ciberataques.

Ataques cibernéticos recientes en los últimos 12 meses

A continuación, se presenta una visión general de algunos de los ataques cibernéticos más recientes del último año que tuvieron un impacto significativo en las operaciones de la empresa, el rendimiento financiero y la cadena de suministro.

1. Ataque de ransomware a ICBC Financial Services

Fecha: Noviembre 2023

Impacto: Disrupción del mercado de bonos del Tesoro de EE. UU.

En noviembre, una subsidiaria del Banco Industrial y Comercial de China (ICBC), ICBC Financial Services, experimentó un ataque de ransomware que interrumpió algunos sistemas operativos, incluidos los utilizados para liquidar operaciones del Tesoro de EE. UU. y financiamiento de repos. Como resultado de esta interrupción, la correduría no pudo liquidar operaciones para otros participantes del mercado y temporalmente debió $9 mil millones a BNY Mellon.

Esto no solo destaca el creciente riesgo de interrupción de pagos que enfrentan las instituciones financieras debido a incidentes de ciberseguridad, sino que también refleja la escala creciente de dichos incidentes. Debido a que los sistemas financieros y las operaciones comerciales están cada vez más interconectados, el impacto de un ciberataque rara vez se limita a la organización objetivo. En cambio, tiene un efecto dominó que puede afectar a organizaciones y economías en todo el mundo.

El ataque a ICBC Financial Services, por ejemplo, interrumpió el mercado de bonos del Tesoro de EE. UU., que juega un papel crucial en las finanzas globales.

Aprendizaje clave

Se espera que los ciberataques como este aumenten a medida que los actores de amenazas continúen apuntando a importantes instituciones financieras e infraestructura en economías importantes. Si tienen éxito, un ataque a una organización puede impactar a socios, proveedores y clientes en todo el mundo.

Esto enfatiza la importancia de la gestión de riesgos en la cadena de suministro. La gestión de riesgos en la cadena de suministro implica identificar y evaluar amenazas a lo largo de la cadena de suministro y desarrollar estrategias de mitigación para proteger la integridad, confiabilidad y autenticidad de productos y servicios dentro de dicha cadena. Tener un proceso definido puede ayudar a su organización a minimizar la probabilidad y magnitud de estos riesgos para la cadena de suministro.

Lectura recomendada

Gestión de riesgos en la cadena de suministro: Desglose del proceso + plantilla de política

2. Ataque de phishing a MGM Resorts

Fecha: septiembre de 2023

Impacto: más de $100 millones en pérdidas financieras

Tras detectar un ciberataque que interrumpió sus operaciones a fines de septiembre de 2023, MGM Resorts International cerró sus sistemas para contener el daño. Luego informó que tomaría un golpe de $100 millones en sus resultados del tercer trimestre, mientras trabajaba para restaurar sus sistemas. El gigante de los casinos también esperaba incurrir en un costo único de aproximadamente $10 millones relacionado con el ataque.

Parece que los hackers usaron una técnica de ingeniería social conocida como vishing. Después de encontrar la información de un empleado en LinkedIn, los hackers se hicieron pasar por él en una llamada a la mesa de ayuda de TI de MGM para obtener credenciales y acceder y infectar los sistemas.

Aprendizaje clave

Se espera que los ataques de ingeniería social aumenten en sofisticación y frecuencia debido a la IA, que permite a los actores de amenazas crear correos electrónicos de phishing más convincentes y legítimos, deepfakes, llamadas de vishing y más.

Las organizaciones que usen extensamente la IA y la automatización para mejorar sus capacidades de ciberseguridad estarán mejor posicionadas para defenderse de este uso armado de la IA por parte de los ciberdelincuentes. En un estudio del Instituto de Investigación Capgemini, el 69 % de los ejecutivos dijo que la IA es necesaria para responder eficazmente a los ciberataques y resulta en una mayor eficiencia para los analistas de ciberseguridad.

Lecturas recomendadas

IA en ciberseguridad: cómo se usa + 8 desarrollos más recientes

3. Ataque de ransomware a Boeing

Fecha: octubre de 2023

Impacto: filtración de 43GB de datos

En octubre de 2023, Boeing, uno de los contratistas de defensa y espacio más grandes del mundo, sufrió un ciberataque que afectó su negocio de piezas y distribución. Este ataque se rastreó hasta una vulnerabilidad en el software de Citrix, conocida como Citrix Bleed, que fue explotada por el grupo de ransomware LockBit 3.0. LockBit luego filtró más de 43 gigabytes de datos supuestamente robados del sistema de Boeing cuando la empresa aeroespacial se negó a pagar el rescate exigido.

La explotación de CitrixBleed también afectó a otras grandes organizaciones, incluida la sucursal estadounidense del ICBC y la firma de logística DP World. Se informó que la mayoría de los sistemas afectados estaban ubicados en América del Norte. Se estima que las organizaciones estadounidenses afectadas por LockBit pagaron hasta $90 millones en rescates entre 2020 y mediados de 2023. Como resultado del incidente en Boeing, la Agencia de Seguridad de Infraestructura y Ciberseguridad (CISA), el FBI y el Centro de Ciberseguridad de Australia emitieron un aviso de ciberseguridad instando a las organizaciones a parchear la falla explotada activamente de inmediato si aún no lo han hecho.

Aprendizaje clave

En octubre, Citrix publicó un boletín de seguridad calificando el error con 9.4 de 10 en la escala de severidad CVSS. Sin embargo, en noviembre, miles de instancias donde se utilizó la herramienta aún eran vulnerables al problema, incluidas casi 2,000 solo en América del Norte. Hubo una explotación generalizada de la vulnerabilidad de Citrix en servicios de software sin parches a lo largo de redes tanto privadas como públicas como resultado.

Gestionar la exposición a vulnerabilidades descubiertas es un aspecto clave de la gestión de vulnerabilidades, junto con descubrir, categorizar y priorizar vulnerabilidades y analizar la causa raíz de las vulnerabilidades. Tener un programa robusto de gestión de vulnerabilidades puede ayudar a una organización a desarrollar una comprensión completa de su perfil de riesgo, entender qué controles deben implementarse para mitigación de riesgos y prevenir vulnerabilidades repetitivas.

Lecturas recomendadas

Una guía paso a paso del proceso de gestión de vulnerabilidades [+ Plantilla de política]

4. El ataque de ransomware a la Biblioteca Británica

Fecha: Octubre de 2023

Impacto: Disrupciones mayores en sistemas y operaciones y filtración de 600GB de datos

La biblioteca más grande del Reino Unido fue golpeada por un ciberataque durante el último fin de semana de octubre. Aunque la Biblioteca Británica tomó medidas inmediatas para aislar y proteger su red, sus sistemas y servicios en línea fueron masivamente interrumpidos, su sitio web se cayó y inicialmente perdió acceso incluso a herramientas de comunicación básicas como el correo electrónico.

El 15 de enero, comenzó un retorno gradual de ciertos servicios clave, comenzando con la restauración de una versión de solo referencia de su catálogo principal. Sin embargo, se espera que la disrupción de algunas de sus operaciones persista durante meses, posiblemente hasta el próximo otoño o incluso más.

En total, se estima que el costo de recuperar los sistemas informáticos de la Biblioteca Británica puede ser tan alto como £7 millones, lo que representa aproximadamente el 40% de sus reservas líquidas no asignadas.

Aprendizaje clave

Para ayudar a evitar recuperaciones largas y costosas en caso de un ataque de ransomware exitoso, las organizaciones deben actualizar sus medidas de ciberresiliencia, incluyendo la implementación de un plan de recuperación ante desastres.

Tener un plan de recuperación ante desastres bien diseñado y mantenido regularmente puede ayudar a las organizaciones a minimizar el tiempo de inactividad, reducir las pérdidas financieras, proteger los datos críticos y proporcionar tranquilidad a los empleados.

Lectura recomendada

Cómo escribir un plan de recuperación ante desastres + Plantilla

5. Brecha de datos de TruePill

Fecha: Agosto de 2023

Impacto: Brecha de datos que afecta a 2.3M de pacientes

Truepill experimentó una brecha de datos a finales de agosto, que expuso los datos personales de más de 2.3 millones de pacientes. Postmeds, la empresa matriz detrás de TruePill, publicó un aviso de brecha de datos que explicaba que los atacantes accedieron a archivos que contenían datos sensibles de pacientes, incluidos nombres, información demográfica no especificada, tipo de medicación y el nombre del médico que prescribió la medicación.

Aunque la compañía no dijo cómo se comprometieron sus sistemas o qué medidas específicas implementó para prevenir futuras brechas, una demanda colectiva alega que el incidente de ciberseguridad fue el resultado de medidas de seguridad de datos inadecuadas, incluyendo la falta de cifrado de información sanitaria sensible almacenada en sus servidores.

Aprendizaje clave

La salud es una de las industrias más atacadas por los actores de amenazas. En 2022, el 89% de las organizaciones de salud experimentaron un promedio de 43 ataques en los últimos 12 meses, lo que equivale a casi un ataque por semana. La industria de la salud también fue la víctima más común de brechas de terceros en 2022, representando casi el 35% de todos los incidentes.

Aunque la seguridad de terceros es crítica en todas las industrias, es particularmente importante en la industria de la salud debido a su susceptibilidad a ciberataques. Realizar evaluaciones de riesgos de terceros, rastrear métricas e indicadores clave de rendimiento como la tasa de aprobación de cuestionarios de seguridad y usar la automatización puede ayudar a fortalecer el programa de gestión de riesgos de terceros de una organización de salud y protegerla de brechas de datos como esta.

Lectura recomendada

Seguridad de terceros: 8 pasos para evaluar riesgos y proteger su ecosistema

6. Hackeo de 23andMe

Fecha: Octubre 2023

Impacto: Brecha de datos que afectó a 6,9 millones de usuarios

23andMe reveló que los hackers accedieron a aproximadamente 14,000 cuentas en un incidente de ciberseguridad en octubre. El alcance terminó siendo mucho mayor debido a la función de Parientes de ADN de 23andMe, que empareja a los usuarios con sus familiares. Al acceder a esas 14,000 cuentas, los hackers también pudieron acceder a la información de perfil de millones de otros usuarios. En total, se sabe que la brecha de datos afecta a aproximadamente la mitad de los 14 millones de clientes informados por 23andMe.

Al divulgar el incidente en octubre, 23andMe dijo que la brecha de datos fue causada por los clientes que reutilizaban contraseñas. Los hackers pudieron usar contraseñas públicamente conocidas liberadas en brechas de datos de otras compañías para forzar las cuentas de las víctimas.

Lección clave

Aunque la brecha de 23andMe mostró el impacto que una mala higiene de contraseñas puede tener en la seguridad de los datos, también destacó la necesidad de que las organizaciones asuman la responsabilidad de proteger los datos de los usuarios.

Mantener un plan de respuesta a incidentes sólido es una táctica de seguridad que las organizaciones pueden implementar. Por ejemplo, después del incidente de seguridad de datos, 23andMe requirió que todos los usuarios restablecieran sus contraseñas y ahora exige que todos los usuarios nuevos y existentes utilicen la verificación en dos pasos al iniciar sesión en el sitio web.

Lectura Recomendada

Cómo Crear un Plan de Respuesta a Incidentes + Plantilla

7. Ataque de ransomware a Mr. Cooper

Fecha: Octubre 2023

Impacto: Brecha de datos que afectó a 14.7 millones de clientes y $25M en costos de respuesta y recuperación

Después de revisar un ciberataque que tuvo lugar en octubre de 2023, Mr. Cooper determinó que se robaron datos personales de todos los clientes actuales y anteriores de Mr. Cooper Group, lo que ascendió a más de 14 millones de personas.

Mr. Cooper cerró múltiples sistemas después de descubrir el ciberataque, lo que impidió que millones de clientes realizaran pagos y procesaran transacciones hipotecarias. La compañía estableció métodos de pago alternativos para los clientes después del ataque, incluyendo por teléfono, servicio postal, Western Union y MoneyGram.

El gigante de hipotecas y préstamos esperaba que los gastos de proveedores relacionados con su respuesta, recuperación y servicios de protección de identidad alcanzaran los 25 millones de dólares en el cuarto trimestre.

Lección clave

Mr. Cooper es solo una de las muchas firmas de servicios financieros que fueron atacadas por un presunto ataque de ransomware en 2023. Otros ejemplos notables incluyen LoanDepot, Fidelity National Financial y First American Financial.

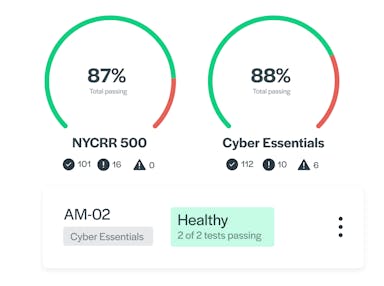

Dado que estos ciberataques socavan la seguridad y la confianza en los sistemas financieros nacionales e internacionales y ponen en peligro la estabilidad financiera, las expectativas regulatorias para todas las instituciones de servicios financieros han aumentado. Se han aprobado, expandido o aplicado con mayor fuerza más regulaciones para asegurar que estas instituciones tengan un programa integral de seguridad de la información, incluyendo la Regla de Salvaguardas de la FTC y el NYCRR 500 del Departamento de Servicios Financieros de Nueva York (NYDFS).

Cumplir con estos requisitos regulatorios no solo puede ayudar a evitar sanciones y multas, sino que también puede ayudar a proteger la seguridad y confidencialidad de la información de los clientes que poseen las instituciones financieras.

Lectura Recomendada

Secureframe Añade Nuevos Marcos para Ayudar a las Instituciones Financieras a Lograr y Mantener el Cumplimiento de la Ciberseguridad

8. Brecha de terceros en Dollar Tree

Fecha: Agosto de 2023

Impacto: Brecha de datos que afecta a 2 millones de personas

En agosto de 2023, Dollar Tree se vio afectado por una brecha de datos de terceros que afectó a aproximadamente 1.98 millones de personas. Uno de sus proveedores, Zeroed-In Technologies, LLC, sufrió un incidente de seguridad en el que actores de amenazas robaron la información de empleados y clientes de Dollar Tree y Family Dollar, incluidos nombres, fechas de nacimiento y números de Seguro Social (SSNs).

Supuestamente, Dollar Tree compartió la información privada y sin cifrar de sus empleados y clientes con Zeroed-In, que almacenó esa información en un entorno sin cifrar y accesible por Internet en su red pública. Una parte no autorizada luego obtuvo acceso a los sistemas de la empresa.

Lección clave

Muchas organizaciones trabajan con proveedores externos para reducir costos o servir mejor a los clientes, lo que les obliga a compartir acceso a información sensible con terceros. Eso significa que las organizaciones deben poner el mismo nivel de escrutinio en las prácticas de gestión de riesgos de los proveedores externos que en las suyas propias.

Un programa de gestión de riesgos de proveedores proporciona a las empresas visibilidad sobre con quién trabajan, cómo trabajan con ellos, qué controles de seguridad ha implementado cada proveedor y su postura de seguridad a lo largo del tiempo, lo que puede ayudarles a identificar amenazas potenciales antes de que afecten a su negocio.

Lectura recomendada

Gestión de Riesgos de Proveedores (VRM): Cómo implementar un programa de VRM que prevenga brechas de terceros

9. Ciberataque a DP World Australia

Fecha: Noviembre de 2023

Impacto: Grandes interrupciones en las operaciones que llevaron a un retraso de 30K contenedores de envío

DP World Australia es uno de los mayores operadores portuarios del país y gestiona aproximadamente el 40% del flujo total de mercancías de Australia. En noviembre de 2023, experimentó un ciberataque que paralizó sus operaciones en las terminales de contenedores de Melbourne, Sídney, Brisbane y Fremantle.

Una vez detectado el acceso no autorizado a la red corporativa australiana de la empresa, DP World Australia desconectó la red de Internet para contener el incidente. Esto detuvo las operaciones portuarias en toda Australia durante tres días, provocando un retraso de unos 30,000 contenedores de envío.

Lección clave

El ciberataque a DP World representa uno de los últimos ataques criminales a gran escala contra infraestructuras críticas y ha generado demanda para que los gobiernos prioricen e inviertan en medidas de ciberseguridad, especialmente para infraestructuras críticas como los puertos. La demanda es especialmente alta en Australia, ya que los ataques contra la infraestructura crítica del país, negocios y hogares han aumentado recientemente, con un ataque ocurriendo cada seis minutos según el Centro de Ciberseguridad de Australia.

Las medidas de ciberseguridad pueden ayudar a proteger la disponibilidad y la resiliencia de la infraestructura crítica y los servicios esenciales que proporciona.

Lectura recomendada

Ciberseguridad Explicada: Qué es y 12 razones por las que es importante la Ciberseguridad

10. Ataque de ransomware a Ardent Health Services

Fecha: Noviembre de 2023

Impacto: Atención crítica afectada en al menos tres estados

Ardent Health Services posee y opera 30 hospitales y más de 200 sitios de atención con más de 1,300 proveedores alineados en seis estados. Cuando fue atacado por un ransomware en noviembre de 2023, la compañía proactivamente desconectó su red, suspendiendo todo acceso de los usuarios a sus aplicaciones de tecnología de la información.

Esto resultó en interrupciones en las operaciones en instalaciones de múltiples estados. Algunos tuvieron que reprogramar procedimientos electivos no urgentes y desviar pacientes de la sala de emergencias a otros hospitales del área hasta que los sistemas volvieran a estar en línea. Los pacientes también reportaron no poder renovar recetas y hacer citas en línea, y tener sus procedimientos reprogramados o pospuestos.

Lección clave

Según un informe del Centro de Quejas de Delitos en Internet (IC3) del FBI, el FBI recibió 870 informes de ataques de ransomware dirigidos a organizaciones pertenecientes a 16 sectores de infraestructura crítica, y el sector de la salud encabezó la lista con 210 informes de ataques de ransomware.

Las campañas cibernéticas cada vez más sofisticadas y maliciosas dirigidas a infraestructura crítica, como el ejemplo anterior, amenazan al sector público y privado, así como la seguridad y privacidad del pueblo estadounidense. En respuesta, el gobierno de los EE. UU. ha creado varios estándares y marcos de seguridad de la información para reducir el riesgo y mejorar la seguridad de los datos.

Los contratistas federales y las agencias gubernamentales típicamente cumplen con estos estándares y marcos, pero cualquier organización puede beneficiarse de implementar estos requisitos estrictos y comprensivos. Hacerlo tendrá importantes ramificaciones para el sector público, el sector privado y, en última instancia, la seguridad y privacidad nacionales.

La Guía Definitiva para los Marcos Federales

Obtén una visión general de los marcos federales más comunes, a quiénes se aplican y cuáles son sus requisitos.

Tendencias de ciberataques

1. Ataques generados por IA

Se espera que el ciberdelito cueste 10.5 billones de dólares a nivel global para 2025 y un factor importante es la IA. La IA no solo reduce las barreras de entrada en el crimen cibernético, sino que también mejora sus capacidades al aumentar la escala, velocidad y efectividad de los métodos de ataque existentes.

El rápido avance de las tecnologías de IA, particularmente la IA generativa, se espera que conduzca a un aumento en todos los ciberataques, según la Agencia de Espionaje GCHQ de Gran Bretaña. Especifican que es probable un aumento en los ataques de ransomware y en campañas de phishing y desinformación a gran escala que usen audio, video e imágenes falsas más convincentes.

Lecturas recomendadas

Más de 35 estadísticas sobre IA para entender mejor su papel en la ciberseguridad [2023]

2. Escala global

Los actores estatales están aprovechando cada vez más las capacidades cibernéticas para llevar a cabo ataques a escala mundial, apuntando a infraestructuras críticas, corporaciones multinacionales y cadenas de suministro. Estos ataques a menudo implican la colaboración transfronteriza entre grupos de ciberdelincuentes, hacktivistas y actores patrocinados por el estado. Esto plantea desafíos significativos para los esfuerzos internacionales de ciberseguridad y requerirá una cooperación mejorada entre los gobiernos y las entidades del sector privado para mitigar las amenazas.

3. Ransomware

En 2021, las autoridades de ciberseguridad en los Estados Unidos, Australia y el Reino Unido observaron un aumento en incidentes sofisticados y de alto impacto de ransomware contra organizaciones de infraestructuras críticas a nivel mundial.

El ransomware sigue siendo la mayor amenaza global y probablemente aumente en los próximos años debido a los avances en la IA y los actores de amenazas empleando técnicas cada vez más sofisticadas, incluyendo tácticas de doble extorsión y compromisos en la cadena de suministro. La aparición de plataformas de ransomware como servicio también ha democratizado el acceso a herramientas de ransomware, permitiendo que más ciberdelincuentes participen en esquemas de extorsión.

Cómo prevenir ataques de ciberseguridad

Los siguientes consejos pueden ayudar a su organización a mitigar la probabilidad y el impacto de los ciberataques.

1. Proporcione capacitación en concienciación sobre seguridad a los empleados

Un programa de capacitación integral puede ayudar a los empleados a comprender las amenazas cibernéticas comunes como los ataques de phishing, tácticas de ingeniería social y malware, identificar correos electrónicos, enlaces y archivos adjuntos sospechosos, y entender la importancia de seguir las mejores prácticas y reportar cualquier incidente de seguridad de manera inmediata.

Tener un programa en marcha que entrene a los empleados al ingresar a la organización y de manera recurrente sobre las mejores prácticas de ciberseguridad, amenazas comunes y sus roles y responsabilidades en la protección de información sensible puede ayudar a su organización a reducir el riesgo de errores humanos que conduzcan a ciberataques y brechas de seguridad. También puede ayudarle a cumplir con los requisitos de cumplimiento de seguridad y privacidad para SOC 2®, HIPAA, PCI DSS, GDPR y otros marcos.

2. Implementar controles de seguridad para reducir su exposición al riesgo

Puede reducir la exposición de su organización a algunos tipos de ciberataques en sistemas que están expuestos a Internet implementando controles de seguridad como:

- Defensas contra malware

- Cortafuegos perimetrales y pasarelas de Internet

- Política de contraseñas

- Controles de acceso de usuarios

- Gestión de parches

3. Cumplir con normas y regulaciones de ciberseguridad

Los marcos de cumplimiento requieren que las organizaciones implementen medidas de seguridad robustas, estableciendo una línea base de protección contra amenazas cibernéticas. Al adherirse a estas normas, las organizaciones deben llevar a cabo evaluaciones regulares de riesgos, identificar vulnerabilidades y posibles vectores de ataque, e implementar salvaguardias técnicas y administrativas. Estos controles fortalecen las defensas y mitigan la probabilidad e impacto de los ataques cibernéticos.

Lecturas recomendadas

4 maneras en que los líderes en ciberseguridad pueden prepararse para 2024

Cómo Secureframe puede ayudar a reforzar su postura de ciberseguridad

Las organizaciones de hoy se enfrentan al desafío de mitigar riesgos y amenazas cada vez más complejos y seguir cumpliendo con una profundidad y amplitud crecientes de regulación.

Secureframe puede ayudar simplificando y automatizando tareas manuales relacionadas con la seguridad, la privacidad y el cumplimiento. Con Secureframe, puede:

- Consolidar datos de cumplimiento y riesgo en una única fuente de verdad a través de más de 200 integraciones nativas y la API de Secureframe.

- Automatiza la remediación en la nube, las evaluaciones de riesgos, la gestión de políticas y los cuestionarios de seguridad con IA.

- Monitorea y gestiona de cerca tus relaciones con proveedores externos.

- Realiza monitoreo continuo para buscar brechas en los controles y mantener el cumplimiento continuo.

- Automatiza la asignación, el seguimiento y la presentación de entrenamiento obligatorio en cumplimiento de seguridad y privacidad.

- Obtén consejos personalizados basados en los riesgos únicos y requisitos de la industria de tu empresa de nuestro equipo interno de cumplimiento.

Para obtener más información sobre cómo Secureframe puede desempeñar un papel integral en la mejora de tu postura de seguridad y cumplimiento, solicita una demostración hoy mismo.

Usa la confianza para acelerar el crecimiento

Preguntas Frecuentes

¿Cuál es el ataque cibernético más famoso?

Uno de los ataques cibernéticos más famosos de los últimos tiempos es el ataque NotPetya, que comenzó en 2017, cuando hackers militares rusos lanzaron un ataque de malware dirigido a Ucrania que se propagó rápidamente a más de 60 países y destruyó los sistemas de miles de empresas multinacionales, incluyendo el gigante global de transporte y logística Maersk, el gigante farmacéutico Merck, la subsidiaria europea de FedEx, TNT Express, la empresa de construcción francesa Saint-Gobain, el productor de alimentos Mondelēz y el fabricante Reckitt Benckiser, entre otros. Con un daño total estimado en más de $10 mil millones, NotPetya sigue siendo considerado el ciberataque más destructivo y costoso de la historia.

¿Cuál fue la mayor filtración de datos en 2023?

Más de 3.6 mil millones de registros fueron expuestos cuando DarkBeam, una empresa de protección digital, dejó una interfaz de Elasticsearch y Kibana sin protección. Estos registros contenían correos electrónicos y contraseñas de usuarios de violaciones de datos previamente reportadas y no reportadas.

¿Cuál fue el ataque masivo de ransomware en 2023?

La banda de ransomware CL0P, también conocida como TA505, comenzó a lanzar un ataque generalizado en mayo de 2023 después de aprovechar una vulnerabilidad de inyección SQL previamente desconocida en el MOVEit Transfer de Progress Software. Este ataque tuvo como objetivo a miles de organizaciones gubernamentales, públicas y empresariales en todo el mundo, siendo la gran mayoría entidades con sede en EE.UU.