Cuestionario de Seguridad: Cómo Responder y Enviar el Tuyo [+ Plantilla Gratis]

Los cuestionarios de seguridad son una parte importante del proceso de debida diligencia de una empresa. Cuando se utilizan bien, pueden ayudar a su organización a generar confianza con nuevos prospectos. Pero pueden consumir mucho tiempo si no tiene procesos eficientes implementados.

En esta guía, te guiaremos a través de:

- Cómo responder un cuestionario de seguridad y simplificar el proceso

- Temas importantes a incluir cuando envíes tus propias evaluaciones de seguridad, y preguntas clave a hacer

Si necesitas inspiración para enviar tu propia evaluación, consulta nuestra plantilla de cuestionario de seguridad.

¿Qué es un cuestionario de seguridad?

Un cuestionario de seguridad es una lista de preguntas que evalúan las prácticas de seguridad y privacidad de datos de su organización. Las organizaciones a menudo intercambian cuestionarios antes de iniciar negocios juntos.

Si bien puede crear su propio cuestionario para conocer la posición de seguridad de una empresa, también hay plantillas de cuestionarios estandarizadas disponibles como el Cuestionario de Recolección de Información Estándar (SIG).

Las preguntas pueden variar, pero los cuestionarios de seguridad son una parte estándar del proceso de gestión de riesgos de terceros.

Imagine que es el CISO de una empresa SaaS en crecimiento. Está a punto de contratar su primer socio estratégico. Un día, le envían una lista de preguntas:

"¿Ha sido comprometida alguna vez su organización?"

"¿Su organización utiliza un firewall local?"

"¿Tiene un centro de datos? ¿Dónde se encuentra?"

Felicitaciones, ha recibido su primer cuestionario de evaluación de seguridad. Pueden parecer intimidantes, pero pueden ser una herramienta invaluable para su organización.

Echemos un vistazo más de cerca al propósito de un cuestionario de seguridad y luego repasemos el proceso de responder uno para que pueda cerrar nuevos acuerdos.

Lectura recomendada

Gestión de Riesgos de Proveedores (VRM): Cómo Implementar un Programa VRM que Prevenga Brechas de Terceros

¿Por qué recibió un cuestionario de seguridad?

Si su equipo de TI o ventas recibió un cuestionario de seguridad, significa que otra organización está considerando hacer negocios con usted. Pero primero, debe demostrar que su organización es digna de confianza para proteger datos sensibles.

Responder evaluaciones puede llevar tiempo valioso, aún más si está recibiendo múltiples cuestionarios de una lista creciente de clientes potenciales.

A medida que su organización crece, querrá tener un proceso estandarizado para responder cuestionarios.

¿Cómo debería responder un cuestionario de seguridad?

Aunque los cuestionarios de seguridad son una parte importante de TPRM, el tiempo dedicado a responderlos puede sumarse si no es estratégico.

Le guiaremos sobre cómo usar auditorías de cumplimiento e informes para simplificar el proceso de respuesta. Para mayor simplificación, le guiaremos sobre cómo construir una base de conocimientos y mantener sus respuestas concisas.

Si descubre una brecha de seguridad al responder un cuestionario, no se preocupe. Le mostraremos cómo eso puede ser una oportunidad de crecimiento para su organización.

Aquí le mostramos cómo responder un cuestionario de seguridad en cuatro sencillos pasos.

Paso 1: Utilice sus marcos de cumplimiento y certificaciones de privacidad

Marcos de cumplimiento como las certificaciones SOC 2® o ISO 27001 prepararán a su equipo para abordar la mayoría de los cuestionarios de seguridad.

Para ilustrar cómo funciona esto, examinemos prepararse para una auditoría SOC 2.

Para pasar, debe:

- Probar la efectividad de su infraestructura, datos, políticas de gestión de riesgos y software

- Establecer que cumple con uno o más de los Criterios de Servicios de Confianza de SOC 2: Seguridad, además de disponibilidad, integridad del procesamiento, confidencialidad y/o privacidad

- Reunir evidencia de controles de seguridad y políticas de seguridad

- Realizar evaluaciones de preparación

- Realizar un análisis de brechas y cerrar cada brecha

Puede ahorrar tiempo en futuros cuestionarios completando el trabajo preliminar aquí.

Consejo: Use sus certificaciones para crear documentación estandarizada de sus prácticas verificadas de seguridad de datos.

Paso 2: Cree una base de conocimientos centralizada

Puede crear una base de conocimientos cuando su organización cumpla con los criterios de varios marcos de cumplimiento.

A medida que reciba más evaluaciones de proveedores, registre cada pregunta y respuesta en una base de datos centralizada. Luego, puede hacer un hábito de monitorear y actualizar la base de conocimientos.

Consejo: Haga referencia y reutilice respuestas relevantes de su base de conocimientos para respuestas rápidas y consistentes en evaluaciones futuras.

Paso 3: Mantenga las respuestas cortas, simples y directas

Es común que una evaluación de seguridad incluya cientos de preguntas. A continuación, se presentan algunas cosas que los revisores esperan:

- Respuestas directas y completas: Siga las instrucciones respecto a la longitud de las respuestas y use un lenguaje activo y conciso.

- Respuestas honestas respaldadas por pruebas: Evite responder "sí" a cualquier pregunta si la implementación está en proceso. Espere que los clientes pidan pruebas y comunique honestamente para evitar parecer evasivo.

- Respuestas únicas que no se repiten: Es posible que aparezcan preguntas similares en el cuestionario. Evite copiar y pegar respuestas para ahorrar tiempo.

Consejo: Antes de responder preguntas, revise la lista para ver si hay alguna que no se aplique a su producto o servicio. Esto puede ayudar a reducir el número de preguntas en las que podría necesitar dedicar más tiempo proporcionando una explicación adicional.

Responder a cada pregunta también debería ayudar a su organización a definir sus prácticas de ciberseguridad. Incluso pueden ayudarle a descubrir vulnerabilidades internas de seguridad que podrían provocar una violación de datos.

Paso 4: Prepare un plan de remediación

No entre en pánico si descubre una brecha de seguridad al completar un cuestionario. En su lugar, puede mostrar a sus posibles socios comerciales que usted es una organización proactiva y transparente. Así es como:

- Prepare un plan de remediación para alinear sus prácticas de seguridad con las expectativas del cliente

- Proporcione un cronograma para cuando haya cumplido con los estándares de seguridad de su cliente

Consejo: Mantenga abiertas las líneas de comunicación e informe a su cliente sobre cómo van sus actualizaciones de seguridad de la información.

Ahora que sabe cómo prepararse y responder a un cuestionario de seguridad, el siguiente paso es crear y enviar sus propias evaluaciones.

Automatice sus cuestionarios de seguridad

Ahorre cientos de horas respondiendo cuestionarios y RFP con la automatización impulsada por aprendizaje automático de Secureframe.

¿Por qué debería enviar un cuestionario de seguridad?

Las organizaciones pueden practicar cumplimiento continuo enviando cuestionarios de seguridad. Esto también podría ser una ventaja competitiva para su organización.

Según un informe del Instituto Ponemon, solo el 49% de las organizaciones inspeccionan a los proveedores externos. La mitad de sus competidores permiten que los proveedores accedan a información sensible sin la debida diligencia.

Enviar cuestionarios de seguridad también hace que adherirse a las regulaciones de protección de datos sea menos costoso. Las investigaciones muestran que el incumplimiento les cuesta a las organizaciones aproximadamente tres veces más que el cumplimiento. Evaluar a sus posibles proveedores externos puede literalmente pagarse por sí mismo.

Al hacer crecer su organización, enviar cuestionarios ayuda a generar confianza con nuevos asociados comerciales. Enviar evaluaciones anuales demuestra que usted está gestionando proactivamente el riesgo de terceros. También indica que es seguro trabajar con usted.

Hay ciertos temas que su cuestionario de seguridad debería cubrir que pueden ayudarle a cerrar más acuerdos.

¿Qué temas debe incluir un cuestionario de seguridad?

El contenido de los cuestionarios de seguridad varía según la organización. Pero todos tienen el mismo objetivo: la seguridad del proveedor. Desea averiguar si puede confiar en un posible proveedor de servicios para proteger sus datos comerciales y de clientes. Incluir los siguientes temas debería ayudarle a descubrirlo.

Certificaciones en seguridad y privacidad

Preguntar sobre certificaciones en seguridad y privacidad es un buen lugar para empezar. Verifique si un posible socio comercial tiene alguna de las siguientes certificaciones:

- SOC 2

- ISO 27001

- PCI DSS

- HIPAA (si maneja datos médicos protegidos)

- GDPR y/o CCPA (si maneja datos personales de residentes de la Unión Europea y/o California)

Estas credenciales muestran que su contraparte mantiene el cumplimiento de los estándares de protección de datos.

Puede ser tan simple como preguntar:

- ¿Puede proporcionar prueba de un informe SOC 2 Tipo 1 o Tipo 2?

- ¿Cuándo fue su última auditoría ISO 27001?

Gestión de GRC

Luego querrá ver cómo un posible proveedor maneja la gobernanza, riesgo y cumplimiento (GRC) antes de entrar en un acuerdo. Desea saber que su socio comercial tiene una estrategia para gestionar el riesgo y mantener el cumplimiento. ¿Son capaces de equilibrar GRC mientras cumplen sus objetivos de rendimiento?

Aquí hay algunas buenas preguntas que pueden ayudar a tomar esa determinación:

- ¿Cuál es la política de respuesta a incidentes de su equipo de seguridad?

- ¿Cuál es su tiempo medio entre fallos?

- ¿Con qué frecuencia realiza su organización una evaluación de riesgos?

Cumplimiento continuo

Las organizaciones que realizan auditorías de cumplimiento internas regularmente tienen costos de adherencia más bajos. La falta de cumplimiento es costosa, por lo que desea asociarse con una organización que siempre esté buscando sus propias brechas de cumplimiento.

Para averiguar si sus terceros siguen un cumplimiento continuo, pregunte sobre su:

- Gestión de políticas

- Gestión de proveedores

- Gestión de vulnerabilidades

- Gestión de incidentes

- Gestión de datos

- Gestión de riesgos

- Gestión de continuidad del negocio

- Gestión de recursos humanos

Preguntas que puede hacer incluyen:

- ¿Entrenan a sus empleados en la detección de ciberataques?

- ¿Cómo realizan análisis de vulnerabilidades?

- ¿Utilizan un proveedor externo para el almacenamiento de datos? Si es así, ¿cuál es su estrategia de gestión de riesgos de terceros?

Seguridad de la red

Puede que desee entender cómo una organización protege su infraestructura de red para ver si hay vulnerabilidades cibernéticas o posibles brechas que puedan ser explotadas.

Preguntas que puede hacer incluyen:

- ¿Utilizan un sistema de prevención de intrusiones o un sistema de detección de intrusiones?

- ¿Se despliegan cortafuegos estándar de la industria? ¿Dónde?

- ¿Tienen registros de auditoría para todos los sistemas que almacenan o procesan información crítica?

Seguridad física

Del mismo modo, también puede querer saber cómo una organización protege su infraestructura física, incluyendo cualquier centro de datos, espacios de trabajo o instalaciones. Esto puede ayudarle a identificar posibles debilidades y amenazas para evaluar si la infraestructura está adecuadamente protegida contra amenazas como robos, violaciones de datos y acceso no autorizado.

Preguntas que puede hacer incluyen:

- ¿Existen controles de acceso físico para asegurar servidores y máquinas de escritorio?

- ¿Tiene un centro de datos? Si es así, ¿cuáles son las medidas de seguridad física de su centro de datos?

- ¿Cuál es su proceso para destruir datos sensibles?

Ahora que está listo para enviar el suyo propio, aquí le mostramos cómo hacer que el proceso sea indoloro para usted y su cliente.

Cómo crear un cuestionario de seguridad eficaz

Crear un cuestionario de seguridad eficaz es fundamental para identificar vulnerabilidades planteadas por proveedores externos. Aquí hay algunos consejos que pueden ayudar:

1. Consulte un cuestionario estándar de la industria.

Cada organización es única, por lo que es una buena práctica consultar los siguientes cuestionarios estándar de la industria antes de crear el propio:

- Cuestionario de Recolección de Información Estándar (SIG)

- Cuestionario de Iniciativa de Evaluación de Consenso (CAIQ)

- Controles Críticos de Seguridad de CIS (CIS)

- NIST SP 800-30

Lectura recomendada: https://secureframe.com/blog/sig-questionnaire

Lectura recomendada

Cómo usar los Cuestionarios SIG para una Mejor Gestión de Riesgos de Terceros

2. Comience con una plantilla.

En lugar de crear un cuestionario de seguridad desde cero, considere usar una plantilla de cuestionario de seguridad revisada por un auditor (como la que se muestra a continuación) que enumere posibles preguntas que cubran las salvaguardias administrativas hasta la terminación de servicios.

3. Personalice el cuestionario para cada proveedor.

Los cuestionarios y plantillas estándar de la industria cubren muchas de las preguntas que necesita hacer para evaluar la postura de seguridad de los proveedores, pero no son suficientes para defenderse de los riesgos únicos de su superficie de ataque de terceros.

Cada cuestionario debe contener preguntas sobre las amenazas únicas que enfrenta su organización, así como el proveedor y cualquier requisito de cumplimiento que sea específico para su industria o la de ellos.

¿Son suficientes los cuestionarios de seguridad para gestionar el riesgo de terceros?

Los cuestionarios de seguridad pueden ser una herramienta valiosa en la gestión de riesgos de terceros, pero no deben ser la única herramienta. Aquí hay algunas razones por las que los cuestionarios son solo un aspecto potencial de todo un programa de gestión de riesgos de terceros:

- Alcance limitado: Los cuestionarios suelen centrarse en preguntar a los proveedores sobre sus medidas y prácticas de seguridad. Si bien esto proporciona información valiosa, puede que no descubra todos los riesgos potenciales asociados con los productos o servicios del proveedor.

- Falta de verificación: Las respuestas a los cuestionarios pueden no siempre reflejar el verdadero estado de la postura de seguridad de un proveedor. Los proveedores pueden proporcionar información inexacta o incompleta, a menudo sin querer. Sin una verificación independiente, es difícil confirmar la exactitud de la información proporcionada en los cuestionarios.

- Evaluaciones puntuales: El riesgo no es estático; evoluciona con el tiempo. Así que incluso si la postura de seguridad de un proveedor parece satisfactoria en el momento de la evaluación, podría cambiar debido a varios factores como cambios en el panorama de amenazas, la introducción de nuevas vulnerabilidades o cambios organizacionales internos.

Por estas razones, la gestión efectiva de riesgos de terceros requiere un enfoque multifacético que vaya más allá de los cuestionarios. Esto puede incluir:

- Resultados de auditorías o documentos de cumplimiento como un informe SOC 2

- Contratos

- Evaluaciones regulares de riesgo y seguridad

- Monitoreo continuo para asegurar el cumplimiento y la gestión de riesgos de manera constante.

Lecturas recomendadas

SOC 2 vs Cuestionarios de Seguridad: ¿Cuál es la diferencia y cuál necesitas?

En conclusión, aunque los cuestionarios de seguridad pueden ser un componente valioso de la gestión de riesgos de terceros, deben formar parte de una estrategia más amplia de gestión de riesgos que incluya evaluaciones de riesgos, monitoreo continuo y colaboración con los proveedores para mitigar los riesgos de manera efectiva.

Secureframe Third-Party Risk Management (TPRM) puede ayudar a agilizar la manera en que las organizaciones manejan los riesgos de terceros, ofreciendo un conjunto integral de herramientas para hacer que la gestión de riesgos de terceros sea más eficiente que nunca. Esto incluye:

- Vista centralizada de todo el programa TPRM: En la plataforma Secureframe, verás un inventario de todos los proveedores activos y archivados, completo con sus niveles de riesgo. Cada proveedor tiene un perfil detallado que contiene información sobre sus servicios y cumplimiento de seguridad, incluyendo métodos de autenticación y resultados de auditorías, asegurando una supervisión integral del proveedor.

- Evaluaciones de riesgo simplificadas: Los administradores pueden evaluar el riesgo de un proveedor en función de los datos y entornos a los que acceden, y todos los documentos relevantes, como informes de cumplimiento y políticas, pueden adjuntarse al perfil del proveedor para un fácil acceso. Puedes realizar evaluaciones detalladas de riesgo para cada proveedor revisando los datos y entornos a los que acceden y todos los documentos relevantes, como informes de cumplimiento y políticas, en un solo lugar.

- Monitoreo continuo: Puedes asignar propietarios a cada proveedor y programar revisiones anuales o puntuales para asegurar la gestión continua del riesgo y el cumplimiento a lo largo de la relación con el proveedor.

- Comply AI para TPRM: Comply AI para TPRM puede agilizar el proceso de evaluación de seguridad extrayendo automáticamente las respuestas a las preguntas de revisión de seguridad interna de los documentos que se cargaron en el perfil de un proveedor, como un informe SOC 2. Esto te ahorra tiempo, reduce el esfuerzo manual y mejora la eficiencia de las revisiones de seguridad.

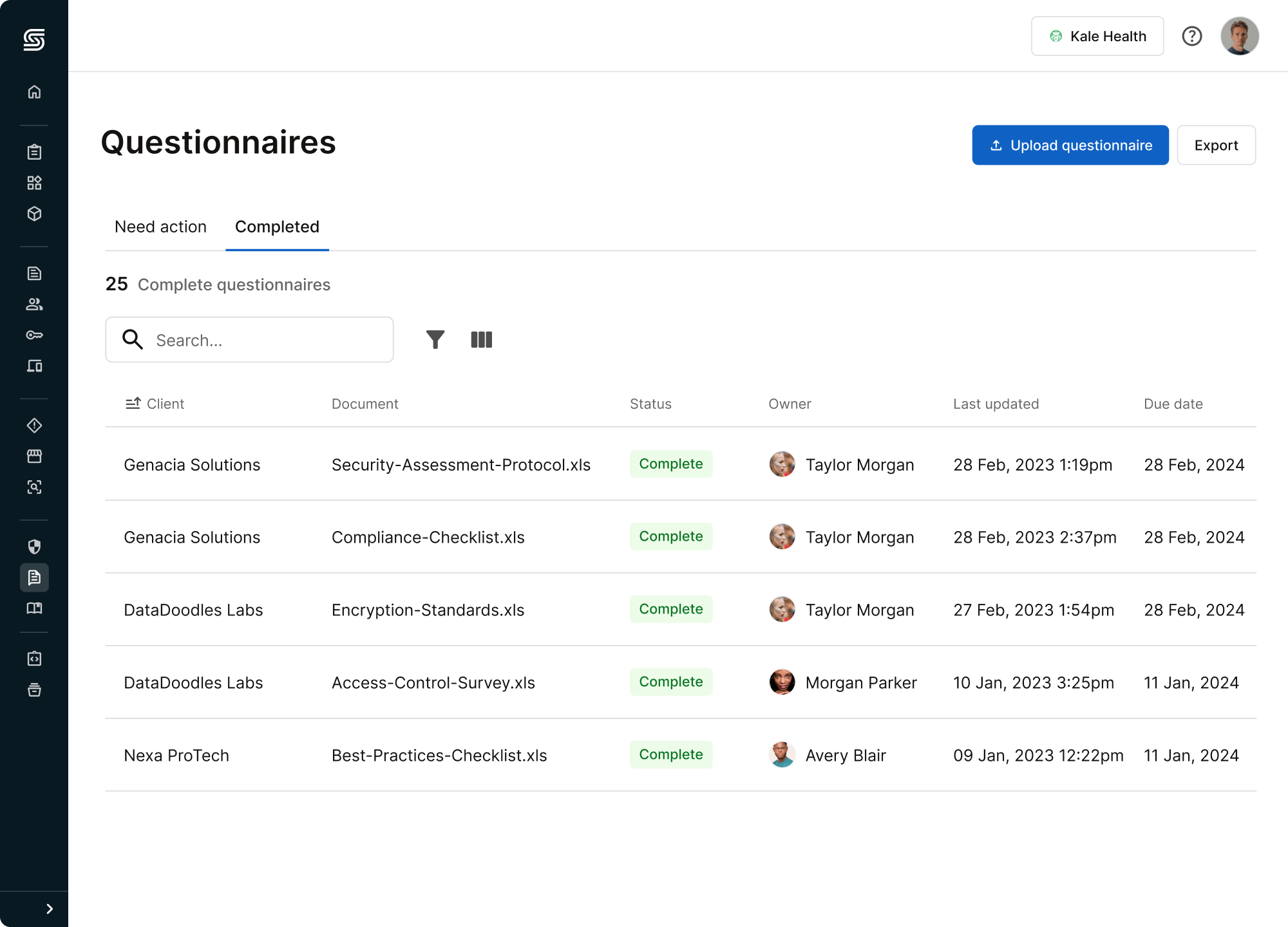

Cómo funciona la automatización de cuestionarios de seguridad de Secureframe

Completar cuestionarios de seguridad a mano puede tomar cientos de horas en total cada año. También pueden ser costosos si necesitas contratar consultores externos y expertos en la materia para ayudarte a responder preguntas detalladas.

Por eso creamos Questionnaire Automation, una solución impulsada por IA que hace que sea rápido y fácil responder a las preguntas de los clientes y demostrar la postura de seguridad de tu organización.

Sube los cuestionarios de seguridad que recibas a Secureframe, luego etiqueta los campos de preguntas y respuestas. Nuestro aprendizaje automático llenará las respuestas. Verifica las respuestas o asígnalas a tus expertos internos para que editen los detalles, luego exporta el cuestionario completo en el formato original y envíalo de vuelta a tu cliente.

Ahora puedes acceder fácilmente a respuestas de preguntas de seguridad desde la comodidad de tu navegador con la Extensión de Chrome de la Base de Conocimientos.

Programa una demostración de la automatización de cuestionarios de Secureframe para verlo en acción y para aprender cómo nuestra plataforma de automatización de cumplimiento puede agilizar tu programa de cumplimiento de seguridad.

Preguntas Frecuentes

¿Qué es un cuestionario de seguridad?

Un cuestionario de seguridad es una lista de preguntas diseñadas para evaluar las prácticas de seguridad y privacidad de datos de una organización. Al comprender la postura de seguridad de los proveedores externos, las organizaciones pueden tomar decisiones informadas sobre los riesgos y asegurarse de que los socios y proveedores no introduzcan vulnerabilidades en su entorno.

¿Cómo se completa un cuestionario de seguridad?

Al completar un cuestionario de seguridad, asegúrate de proporcionar respuestas precisas y actualizadas.

- Revisa el cuestionario completo para entender su propósito y alcance.

- Recopila la opinión de las partes interesadas de toda la organización, incluidas TI, legal, recursos humanos y operaciones. Responde a las preguntas de manera honesta y precisa. Si no sabes la respuesta, no adivines, y si la pregunta no es aplicable a tu organización, explica por qué.

- Incluye evidencia cuando sea necesario. Algunas preguntas pueden requerir que ofrezcas evidencia, como políticas o capturas de pantalla. Asegúrate de enviar documentos actualizados y redacta cualquier información sensible que no sea relevante para el cuestionario.

- Antes de enviar, revisa las respuestas para asegurar su precisión y coherencia. También es una buena práctica mantener una copia para tus propios registros.

La automatización de cuestionarios de seguridad agiliza el proceso y ahorra horas de trabajo manual al completar automáticamente respuestas a cuestionarios de seguridad y RFPs basadas en respuestas anteriores.

¿Por qué son importantes los cuestionarios de seguridad?

Los cuestionarios de seguridad son una parte esencial de un sólido programa de gestión de riesgos de proveedores:

- Gestión de riesgos: Los cuestionarios ayudan a las organizaciones a evaluar y gestionar el riesgo de terceros.

- Cumplimiento normativo: Muchos marcos requieren que las organizaciones aseguren que los socios y proveedores adhieran a regulaciones específicas para mantener el cumplimiento.

- Confianza del cliente: Completar cuestionarios de seguridad demuestra transparencia y prueba que una organización es proactiva en la implementación de prácticas sólidas de seguridad y privacidad de datos.

- Mejorar la seguridad: Llenar un cuestionario puede ayudar a las organizaciones a descubrir brechas en su postura de seguridad y ser proactivos en la mitigación de riesgos.

¿Cuál es la mejor automatización de cuestionarios de seguridad?

La automatización del cuestionario de seguridad de Secureframe aprovecha los últimos avances en inteligencia artificial (IA) y aprendizaje automático para obtener las mejores respuestas a las preguntas de seguridad basadas en respuestas anteriores, ahorrando horas de trabajo manual completando cuestionarios y RFPs.