Conformité SOC 2 Type II : Définition, exigences et pourquoi vous en avez besoin

Emily Bonnie

Marketing de contenu

Rob Gutierrez

Responsable principal de la conformité

En 2022, plus de 422 millions de personnes ont été affectées par des violations de données, des fuites et des expositions. Selon une recherche de l'IBM & Ponemon Institute, près de 30 % des entreprises connaîtront une violation de données dans les deux prochaines années. Avec ce type d'environnement de risque, les clients potentiels veulent une preuve qu'ils peuvent vous faire confiance pour garder leurs données sensibles en sécurité. L'un des meilleurs moyens de fournir cette assurance est un rapport SOC 2 Type II.

Qu'est-ce qu'un SOC 2 Type II et comment en obtenir un ? En quoi est-il différent d'un SOC 2 Type I ?

Dans cet article, nous vous expliquerons tout ce que vous devez savoir sur la conformité SOC 2 Type II. Découvrez comment il diffère des autres rapports SOC, comment il peut bénéficier à votre entreprise SaaS et ce qu'il faut faire pour être conforme au SOC 2 Type II.

Qu'est-ce que le cadre SOC 2 de l'AICPA ? SOC 1 vs SOC 2 vs SOC 3

Dans le paysage actuel infesté de cybermenaces, les clients exigent de l'honnêteté et de la transparence quant à la manière dont vous gérez leurs données sensibles. Ils voudront que vous remplissiez des questionnaires de sécurité détaillés ou que vous prouviez que votre organisation est conforme aux cadres de sécurité tels que le SOC 2 ou l'ISO 27001.

Les séries de rapports du cadre des System and Organization Controls (SOC) offrent certains des meilleurs moyens de démontrer des contrôles de sécurité des informations efficaces.

SOC 1, SOC 2 et SOC 3 sont différents types de rapports SOC.

Un rapport SOC 1 est destiné aux entreprises dont les contrôles de sécurité internes peuvent affecter le reporting financier d'une entité utilisateur, comme les entreprises de paie ou de traitement des paiements.

Les rapports SOC 2 aident les organisations à prouver leurs contrôles de sécurité des informations basés sur cinq Critères de Services de Confiance (TSC) : sécurité, disponibilité, intégrité des traitements, confidentialité et vie privée.

Un rapport SOC 2 assure les entités utilisateurs que :

- Vous avez les contrôles de sécurité des données requis en place pour protéger les données des clients contre les accès non autorisés

- Vous pouvez détecter les anomalies et les incidents de sécurité dans l'ensemble de l'écosystème

- Outre la prévention des situations de risque, vous pouvez rapidement réparer les dommages et rétablir la fonctionnalité en cas de violation de données ou de défaillance du système

Les rapports SOC 3 sont similaires aux rapports SOC 2 en ce qu'ils sont tous deux évalués selon les normes AICPA SSAE 18. Cependant, les rapports SOC 3 sont des rapports d'usage général moins détaillés qui peuvent être distribués ou publiés au public. Les rapports SOC 2 sont des documents internes privés, généralement partagés uniquement avec les clients et les prospects sous NDA.

Lectures recommandées

SOC 1 vs SOC 2 vs SOC 3

Quelle est la différence entre un rapport SOC 2 Type 1 et un rapport SOC 2 Type 2 ?

Il existe deux types différents de rapports SOC 2 : SOC 2 Type I et SOC 2 Type II.

Le rapport SOC 2 Type I couvre l'adéquation des contrôles de conception et l'efficacité opérationnelle de vos systèmes à un moment précis. Il affirme que vos systèmes de sécurité et vos contrôles sont complets et conçus de manière efficace.

En raison de cette fenêtre d'audit plus courte, un rapport SOC 2 Type I est plus rapide et moins coûteux qu'un rapport SOC 2 Type II.

Le rapport SOC 2 Type II évalue l'efficacité opérationnelle de vos contrôles internes sur une période donnée, généralement de 3 à 12 mois. Les audits SOC 2 Type II nécessitent un investissement plus important en termes de temps et de ressources.

Avantages de la conformité SOC 2 Type II

Les entreprises ont déplacé leurs opérations de logiciels sur site vers une infrastructure basée sur le cloud, ce qui augmente l'efficacité du traitement tout en réduisant les coûts généraux. Cependant, passer aux services cloud signifie perdre un contrôle strict sur la sécurité des données et des ressources système.

Des personnes extérieures à votre organisation hébergeront, géreront et maintiendront des données en votre nom. Le sous-traitant aura accès à vos informations sensibles, ce qui vous rend vulnérable aux violations de données. Des recherches menées par Verizon montrent que 72% des grandes entreprises et 28% des petites entreprises sont victimes de violations de données.

Un rapport SOC 2 assure à vos clients que votre programme de sécurité est correctement conçu et fonctionne efficacement pour protéger les données contre les acteurs malveillants.

Cela montre que vous êtes responsable de :

- Surveillance des processus

- Contrôle de cryptage

- Détection d'intrusion

- Authentification de l'accès utilisateur

- Récupération après sinistre

Le temps et l'argent supplémentaires investis dans un audit SOC 2 Type II peuvent apporter une valeur incroyable à votre organisation. Les fournisseurs SaaS sont généralement invités par les départements juridiques, de sécurité et de passation de marchés de leurs clients à fournir une copie de leur rapport SOC 2. Sans cela, le processus de vente peut s'arrêter - en particulier en montant sur le marché.

D'autres avantages de la conformité SOC 2 incluent :

- Protection contre les violations de données : Un rapport SOC 2 peut également protéger la réputation de votre marque en établissant des contrôles et des processus de sécurité de meilleures pratiques et en prévenant une violation de données coûteuse.

- Différenciation concurrentielle : Un rapport SOC 2 offre aux clients potentiels et actuels une preuve définitive que vous êtes déterminé à garder leurs données sensibles en sécurité. Avoir un rapport en main offre un avantage significatif à votre entreprise par rapport aux concurrents qui n'en ont pas.

- Processus internes efficaces : Passer par un audit SOC 2 peut identifier des domaines où votre organisation peut rationaliser les processus. Cela garantit également que tout le monde au sein de votre entreprise comprend son rôle et ses responsabilités en matière de sécurité des données.

Si vous travaillez à l'obtention d'un rapport SOC 2 Type II, voici quelques éléments que vous devez savoir.

Portée du rapport SOC 2 Type II

Un rapport SOC 2 Type II se concentre sur les critères de service de confiance (Trust Service Criteria) de l'American Institute of Certified Public Accountants (AICPA) (anciennement les principes de service de confiance). Il examine les contrôles et systèmes internes d'un prestataire de services en ce qui concerne la sécurité, la disponibilité, l'intégrité du traitement, la confidentialité et la protection des données.

De plus, un SOC 2 Type II plonge dans les détails spécifiques de votre système de services d'infrastructure pendant la période spécifiée.

Il se concentre sur les domaines suivants :

- Infrastructure : Les composants physiques et matériels (réseaux, installations et équipements) qui soutiennent votre environnement informatique et vous aident à fournir des services.

- Logiciel : Les logiciels d'exploitation et les programmes (utilitaires, applications et systèmes) que vous utilisez pour faciliter le traitement des données et des systèmes.

- Personnel : Le personnel (gestionnaires, développeurs, utilisateurs et opérateurs) impliqué dans la gestion, la sécurité, la gouvernance et les opérations pour fournir des services aux clients.

- Données : Les informations (fichiers, bases de données, flux de transactions et tables) que vous utilisez ou traitez au sein de l'organisation de services.

- Procédures : Les procédures manuelles ou automatisées qui unissent les processus et maintiennent la continuité de la prestation de services.

Qui a besoin d'un rapport SOC 2 Type II ?

Le SOC 2 Type II s'applique à toute entreprise traitant des informations sensibles sur les clients. Il est utile pour les fournisseurs de services de cloud computing, les fournisseurs de services informatiques gérés, les fournisseurs de logiciels en tant que service (SaaS) et les centres de données.

Pourquoi les organisations de services choisissent-elles le SOC 2 Type II plutôt que le SOC 2 Type I ? En général, cela dépend de ce que demandent les clients, les prospects, les partenaires et les investisseurs.

Un rapport SOC 2 Type I démontre votre engagement à protéger les données sensibles. Cependant, il ne représente qu'un instantané, ce qui peut ne pas suffire pour les clients des entreprises.

Le rapport SOC 2 Type II dépasse cette limite, permettant aux entreprises de passer au niveau supérieur et d'obtenir des contrats avec de plus grandes entreprises qui savent que leurs bases de données sont des cibles privilégiées pour les cybercriminels et veulent éviter les incidents de piratage coûteux.

Que vous courtisiez des startups ou des clients d'entreprise, les clients veulent être assurés que vous avez intégré des contrôles de sécurité dans l'ADN de votre organisation. Ils veulent également voir que vous avez défini une gestion des risques, des contrôles d'accès et une gestion des changements en place, et que vous surveillez les contrôles en permanence pour vous assurer qu'ils fonctionnent de manière optimale.

Que se passe-t-il lors d'un audit SOC 2 Type II ?

Un audit SOC 2 Type II typique comprend les étapes suivantes :

- Procédures de cadrage : Déterminez les principes de confiance applicables avec l'aide d'un CPA certifié.

- Analyse des écarts ou évaluation de l'état de préparation : L'auditeur identifiera les écarts dans vos pratiques et contrôles de sécurité. De plus, le cabinet de CPA créera un plan de remédiation et vous aidera à le mettre en œuvre.

- Engagement d'attestation : L'auditeur définira la liste des livrables conformément aux normes d'attestation de l'AICPA (décrites ci-dessous). Il effectuera ensuite l'examen pour déterminer l'adéquation des contrôles de conception et l'efficacité opérationnelle des systèmes pertinents au TSC applicable sur la période spécifiée.

- Rédaction et livraison du rapport : L'auditeur livrera le rapport couvrant toutes les zones décrites ci-dessus.

Conformément aux exigences de l'AICPA, seuls les cabinets de CPA agréés peuvent réaliser un audit SOC 2.

Le rapport SOC 2 Type II comprend quatre sections principales :

1. Affirmation de la direction

L'affirmation de la direction est l'endroit où la direction de l'organisation fait des déclarations sur ses propres systèmes et contrôles organisationnels. L'auditeur mesure votre description des systèmes de services d'infrastructure sur la période spécifiée par rapport aux critères de services de confiance pertinents.

2. Rapport d'audit indépendant

Dans cette section, l'auditeur fournit un résumé de ses examens selon les normes d'attestation de l'AICPA.

L'auditeur livrera son avis sur :

- L'affirmation de la direction est-elle présentée de manière équitable conformément aux critères de description

- Les contrôles internes ont-ils été conçus de manière adéquate et ont-ils fonctionné efficacement pour répondre aux TSP applicables tout au long de la période spécifiée

3. Description du système

Cette section offre un aperçu détaillé des services que vous fournissez et des systèmes audités, y compris les personnes, les processus, les données, les logiciels et l'infrastructure.

Elle décrit également les aspects pertinents de l'environnement de contrôle interne, de la surveillance, de l'information et de la communication, et des processus d'évaluation des risques.

4. Tests de contrôle pour les critères de services de confiance applicables

Vous trouverez ici une description de chaque test que l'auditeur a effectué au cours de l'audit, y compris les résultats des tests, pour les TSC applicables.

Quelle est la durée de validité d'un rapport SOC 2 Type II ?

Le rapport SOC 2 (Type I ou Type II) est valable pendant un an à compter de la date de délivrance. Tout rapport de plus d'un an devient « périmé » et a une valeur limitée pour les clients potentiels.

En conséquence, la règle d'or est de programmer un audit SOC tous les 12 mois.

Cependant, la règle de l'audit annuel n'est pas gravée dans le marbre. Vous pouvez passer l'audit aussi souvent que vous apportez des modifications significatives qui impactent l'environnement de contrôle. Par exemple, si votre organisation de services fait face à des préoccupations continues concernant les contrôles de cybersécurité, vous pouvez subir des audits SOC 2 Type II deux fois par an.

N'oubliez pas que vos clients surveillent la fréquence à laquelle vous programmez des rapports SOC 2. Toute planification irrégulière pourrait signaler un manque d'engagement envers la conformité SOC 2.

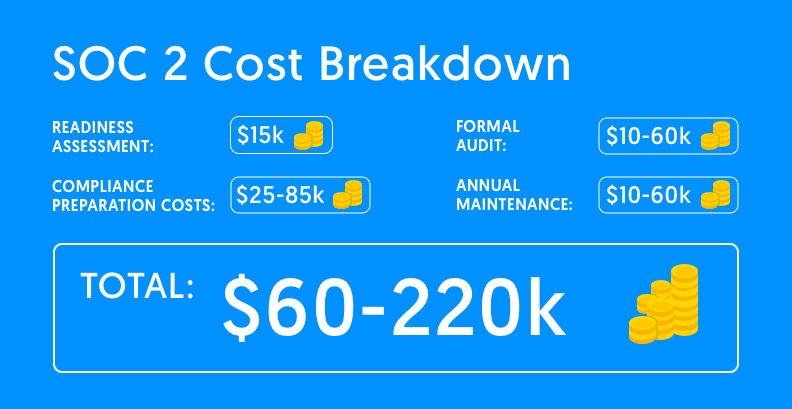

Combien coûte un audit SOC 2 Type II ?

Les coûts d'audit SOC 2 Type II varient entre 10 000 $ et 60 000 $, en moyenne. Le coût dépendra de facteurs tels que :

- Le nombre de critères de service de confiance applicables

- La portée et la complexité de votre environnement de contrôle

- Le nombre d'applications concernées

- Le nombre d'employés et de lieux physiques inclus dans l'audit

- Le niveau de support nécessaire tout au long du processus

Un chemin plus rapide et plus simple vers la conformité SOC 2 Type II

Obtenir un rapport d'audit SOC 2 Type II peut être coûteux, long et accablant. Au-delà des investissements en capital, le processus d'audit peut prendre un temps précieux à vos employés, impactant ainsi la productivité globale.

La plateforme d'automatisation de la conformité de Secureframe rationalise l'ensemble du processus, vous aidant à être prêt pour l'audit en quelques semaines, pas en mois :

- Gagnez du temps sur la création de politiques avec notre bibliothèque de modèles de politiques approuvés par les auditeurs

- Collectez automatiquement des preuves et partagez-les avec votre auditeur dans une salle de données sécurisée

- Surveillez en continu votre pile technologique et recevez des alertes pour les menaces et non-conformités afin de maintenir facilement la conformité année après année

- Atteignez la conformité à travers plusieurs cadres, y compris ISO 27001, PCI DSS, HIPAA et plus d'une douzaine d'autres

- Obtenez un support expert de bout en bout de la part d'experts en conformité et d'anciens auditeurs tout au long du processus

En savoir plus sur comment notre plateforme peut vous aider à atteindre la conformité SOC 2, ou planifiez une démonstration dès aujourd'hui.

Utilisez la confiance pour accélérer la croissance

FAQ

Quelle est la différence entre SOC 2 Type I et SOC 2 Type II ?

Un rapport SOC 2 Type 1 est comme une photo - il examine vos contrôles de sécurité à un moment précis. Les rapports SOC 2 Type 2 examinent comment vos contrôles fonctionnent sur une période de temps, généralement de 3 à 12 mois. Les rapports de type 2 sont plus approfondis que les rapports de type 1 et sont généralement plus demandés par les clients, les prospects et les partenaires.

Quelle est la différence entre SOC 2 Type II et SOC 3 ?

SSAE 18 comprend trois types de rapports qui examinent différents aspects des opérations d'une entreprise : SOC 1, SOC 2, et SOC 3. Un rapport SOC 2 est très détaillé et destiné aux personnes qui ont besoin de comprendre toutes les technicalités des contrôles internes d'une entreprise, comme les auditeurs et le personnel informatique. En revanche, un rapport SOC 3 est une version résumée du rapport SOC 2 destinée au grand public.

Comment implémenter SOC 2 Type II ?

Le processus de conformité SOC 2 implique plusieurs étapes, y compris un audit externe. Tout d'abord, les organisations doivent décider de la portée de leur SOC 2 : s'ils veulent obtenir un rapport SOC 2 Type 1 ou Type 2, et quels critères de services de confiance inclure. Ensuite, ils réalisent une analyse des écarts pour identifier et mettre en œuvre les contrôles manquants. Après avoir terminé une évaluation de préparation, ils sélectionnent un auditeur et commencent le processus d'audit formel. À la fin de l'audit, l'auditeur émettra le rapport final.

Quelle est la différence entre SOC 1, SOC 2 et SOC 3 ?

SOC 1 évalue les contrôles internes pour les rapports financiers. Les rapports SOC 2 évaluent les contrôles internes pour la sécurité, la confidentialité, l'intégrité du traitement et la disponibilité des données client. Les rapports SOC 3 examinent les mêmes contrôles qu'un rapport SOC 2, mais sont moins spécifiques et destinés à un public général.

Quelle est la différence entre PCI SS et SOC 2 Type 2 ?

Les deux normes aident les organisations à protéger les données sensibles. Cependant, l'objectif est légèrement différent. Le Payment Card Industry Data Security Standard (PCI DSS) est conçu pour protéger les données des titulaires de carte, avec des exigences spécifiques pour le chiffrement des données et les contrôles d'accès. La conformité PCI implique soit un rapport de conformité (RoC) réalisé par un évaluateur de sécurité qualifié, soit un questionnaire d'auto-évaluation (SAQ). SOC 2 couvre un large éventail de données sensibles, avec divers contrôles pour protéger la sécurité des données, la disponibilité, la confidentialité et l'intégrité du traitement. La conformité SOC 2 implique un audit externe réalisé par un comptable public certifié (CPA).

Emily Bonnie

Marketing de contenu

Rob Gutierrez

Responsable principal de la conformité