Entrevista con un auditor de SOC 2: Una guía básica de los requisitos de SOC 2

Emily Bonnie

Marketing de Contenidos

Cavan Leung

Responsable sénior de cumplimiento

Si eres una organización de servicios que maneja información confidencial de los usuarios, obtener un informe SOC 2 ya no es una opción sino una responsabilidad.

Primero, los informes SOC 2 te ayudan a mitigar los riesgos asociados con problemas de seguridad.

En segundo lugar, muchos clientes solicitan el cumplimiento de SOC 2 antes de hacer negocios con cualquier empresa.

En un mundo donde el cibercrimen está en aumento, los informes SOC 2 pueden posicionar a tu empresa como una organización ética, confiable y fiable.

La pregunta es: ¿Cómo puedes obtener un informe SOC 2?

Para responder a esa pregunta, entrevistamos a K.C. Fikes, Líder de Práctica de Análisis de Datos en The Cadence Group y Gerente Senior en Moss Adams.

Le hicimos seis preguntas que te ayudarán a comprender mejor los informes SOC 2 y preparar a tu organización para el proceso de auditoría.

1. ¿Qué es un informe SOC 2?

“Los controles mapeados a los Criterios de Servicio de Confianza, que apoyan la aplicación/plataforma/producto, han sido diseñados y han/haven no operado durante el período en revisión. El informe explica la calidad y los resultados de los controles. Esto afecta si hay una opinión no calificada (sin excepciones) o una opinión calificada (con algunas excepciones).”

En otras palabras, SOC 2 es un informe de certificación que tiene como objetivo analizar la efectividad operativa de los controles de seguridad de las organizaciones de servicios en términos de los cinco Principios de Confianza definidos por el AICPA.

La palabra “certificación” significa “evidencia o prueba de algo.”

Esto significa que un auditor externo debe ingresar a tu organización para recopilar evidencia que demuestre que tus controles de seguridad están funcionando correctamente.

Si los controles correctos están adecuadamente mapeados a los TSC y operan efectivamente, el auditor emite un informe SOC 2 probablemente con una opinión no calificada (limpia).

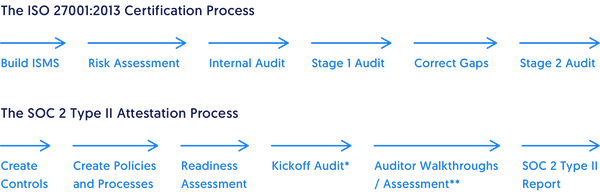

2. ¿Qué diferencia hay entre SOC 2 y otros estándares de seguridad, como ISO 27001?

Como sabrás, hay diferentes exámenes que una organización puede obtener para asegurar que tienen las prácticas de seguridad adecuadas, incluyendo SOC 1, SOC 2, SOC 3, y, por supuesto, ISO 27001.

Entonces, ¿cómo puedes diferenciarlos entre sí? Más importante aún, ¿cómo puedes elegir el examen adecuado para tu organización?

Según Fike, algunas de las principales diferencias entre SOC 2 e ISO 27001 incluyen:

- “SOC es un informe de controles tal como se mapean a los Criterios de Servicio de Confianza, mientras que ISO es una certificación de que la norma 27001 ha sido adoptada/implementada por una organización.”

- “ISO se centra mucho en los ISMS (Sistemas de Gestión de la Seguridad de la Información) y obtienes una certificación, mientras que con SOC 2 obtienes un informe.”

- “SOC 2 está destinado principalmente a clientes en EE.UU., mientras que ISO es ampliamente conocido en la UE.”

Para obtener una explicación más detallada de estas diferencias, te sugerimos que leas nuestra guía completa, “¿Deberías obtener un informe SOC 2 o una certificación ISO 27001?”

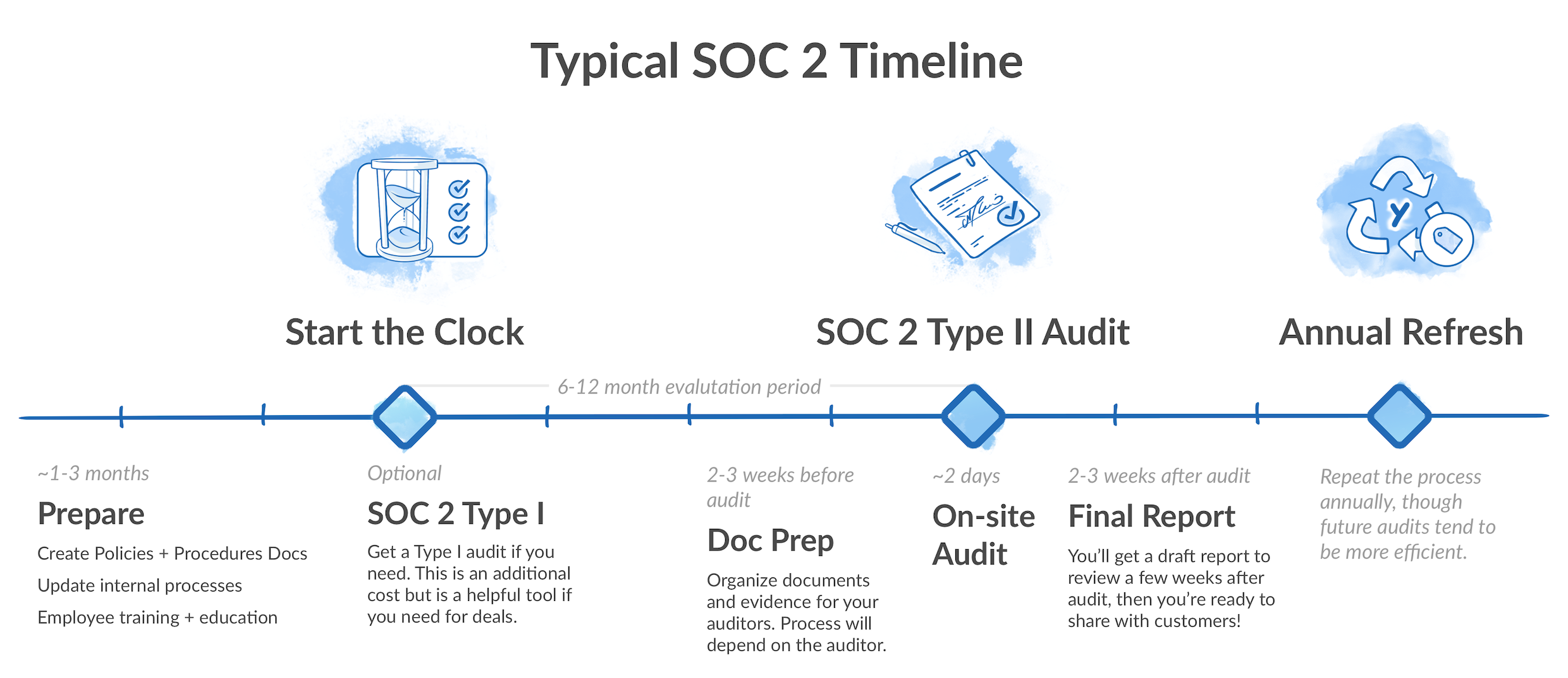

3. ¿Podrías dar un breve recorrido de lo que típicamente haces cuando una empresa te contrata para realizar una auditoría SOC 2?

Ahora que entiendes lo básico sobre los informes SOC 2, la pregunta es: ¿Qué busca un auditor durante el proceso de auditoría?

En palabras de Fikes:

“Suponiendo que eres SOC 2 Tipo II, vendremos un par de semanas antes de que termine el período de revisión. Haremos un inicio y hablaremos con las principales personas involucradas y solicitaremos poblaciones (por ejemplo, cada instancia de algún tipo de función tecnológica operativa, como un cambio de software o registros de software de monitoreo de seguridad).

“De las poblaciones, muestrearemos algunas para ver si el control interno estaba funcionando. Por ejemplo, podríamos muestrear 10 de los 100 cambios de software durante el período de revisión y ver si fueron revisados por pares. Probamos cada muestra contra cada control. Una vez que terminamos de evaluar, y si todo está bien, entonces hemos terminado. Vamos y escribimos el informe.

“Si muestreamos algo y no cumplimos con el atributo de un control, vamos a la empresa y vemos qué pasó. Le decimos al cliente que nos falta algo y buscamos cualquier evidencia que pruebe que esta muestra cumple con los controles. Luego, miramos la muestra que no pasó y potencialmente expandimos las muestras para analizar si fue solo un caso aislado o un problema sistémico.

“Si fue un caso aislado, anotamos una excepción. Si no fue un caso aislado, podríamos llegar a decir que fue un fallo del control. Nuestros informes señalarían estas excepciones y fallos.”

4. ¿Cuáles son los requisitos para una opinión no calificada en un informe SOC 2?

“Tenemos controles mapeados a los Criterios de los Servicios de Confianza. ¿Están esos controles operando efectivamente durante el período de revisión? Si hay excepciones, podría llevar a una opinión calificada. Dependiendo de la naturaleza y tipo de excepción, un control puede fallar lo que podría llevar a un fallo del TSC. Si todos los controles están operando efectivamente durante el período de revisión, entonces se obtiene una opinión no calificada para un informe SOC 2.”

¿Pero qué significa realmente una “opinión no calificada”?

Significa que los controles que el auditor probó como parte del informe funcionaron adecuadamente y operaron efectivamente durante el examen SOC 2, y tus clientes pueden confiar en tus servicios.

Sin embargo, esto no significa que no haya habido problemas.

Supongamos que el auditor encontró problemas de control durante la auditoría y obtienes una opinión no calificada. En ese caso, significa que el auditor (y tú) pudieron solucionar esos problemas y mitigar cualquier riesgo asociado con ellos.

Si no puedes solucionar los problemas de control presentados durante la auditoría, el auditor presentará una opinión calificada, lo que significa que el informe SOC no es completamente fiable.

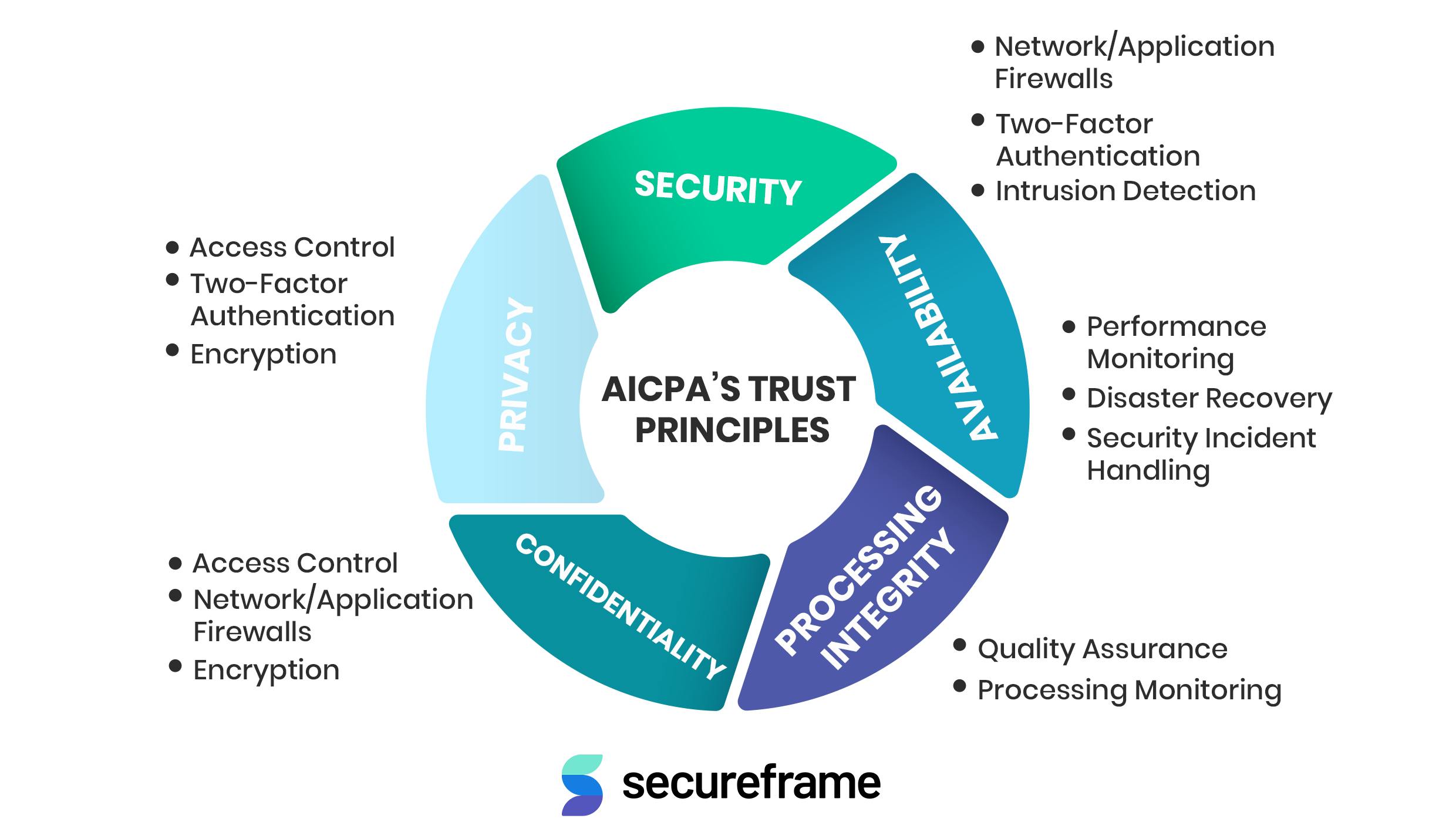

5. ¿Cuáles son los criterios de los servicios de confianza y cuáles son las categorías de los servicios de confianza?

Como mencionamos anteriormente, los informes SOC 2 “mapean” los controles de un proveedor de servicios según los cinco Principios de Confianza definidos por el AICPA.

Estos principios, trabajando juntos, te ayudan a proteger los datos confidenciales de tus clientes de la manera más efectiva posible.

¿Cuáles son estos principios?

Fikes describió el conjunto de principios/críterios que cubren los controles internos de la siguiente manera:

- Seguridad: Todos los informes deben tener esto.

- Disponibilidad: Cómo la organización mantiene la aplicación/plataforma en funcionamiento y accesible.

- Confidencialidad: Protege los datos del cliente. Es decir, cómo los recopilamos/editamos/eliminamos.

- Integridad en el procesamiento: Los datos deben ser procesados completamente, de manera precisa y válida.

- Privacidad: Cómo proteges la información personal identificable (PII) y qué captura/mantiene/elimina la aplicación/plataforma, así como quién tiene acceso a ella.

Para propósitos explicativos, cubramos estos principios más a fondo:

- Seguridad: Involucra todos los procesos y controles que tienes en su lugar para restringir el acceso no autorizado a tu información (por ejemplo, controles de acceso y software de seguridad de TI, como la autenticación de dos factores y los firewalls de aplicaciones web)

- Disponibilidad: Se refiere a los controles que te ayudan a proporcionar un servicio confiable y asegurar que pueda realizar su objetivo principal de manera consistente (por ejemplo, recuperación ante desastres, copias de seguridad y planificación de continuidad de negocio)

- Confidencialidad: Considera todos los controles que protegen la información confidencial de los clientes (por ejemplo, firewalls, niveles de permisos y cifrado de primera categoría)

- Integridad en el procesamiento: Incluye las operaciones que aseguran que tus sistemas puedan procesar información de manera válida, precisa y oportuna (por ejemplo, un cliente realiza un pedido en tu sitio y recibe el producto a tiempo y en la dirección correcta)

- Privacidad: Controles y estándares de seguridad que te ayudan a manejar la información sensible de los clientes de manera privada (por ejemplo, políticas de seguridad y los principios de privacidad de la AICPA)

Dependiendo de la industria, el tipo de servicio, las necesidades del cliente y la situación única, los controles de una organización pueden necesitar cumplir con diferentes principios.

Dicho esto, todas las organizaciones deben cumplir con el principio de “Seguridad”, ya que es el único requisito del AICPA.

6. ¿Puedes dar algunos ejemplos de cómo los requisitos SOC 2 pueden adaptarse a la situación única de cada empresa?

Nuevamente, los requisitos SOC 2 difieren dependiendo de la situación específica de tu organización.

Para explicar mejor este punto, Fike proporcionó algunos ejemplos de estas variaciones:

“SOC 2 ofrece flexibilidad tanto en cómo puede cumplirse un control como en qué está dentro y fuera del alcance. Por ejemplo, hay un control en torno a la seguridad física de los datos, pero si todos tus datos están en la nube, tu proveedor de infraestructura en la nube puede ayudarte a cumplir con este requisito.

“Otro ejemplo: Si tienes dos instancias de proveedores de nube, pero solo una realmente soporta tu software y datos de clientes, puedes dejar una de tus instancias de nube fuera del alcance. SOC 2 y nosotros, como auditores, tratamos de entender los entornos únicos de cada empresa y ajustar el alcance en consecuencia.”

¿Listo para cumplir con SOC 2?

Los informes de SOC 2 pueden parecer complicados a primera vista, pero son relativamente sencillos una vez que entiendes unos pocos conceptos clave.

Esperamos que la información proporcionada en esta entrevista te ayude a prepararte para tu propia auditoría y te sientas más cómodo con este tipo de informes.

Si necesitas más orientación sobre auditorías SOC 2, Secureframe podría ser de ayuda.

Ayudamos a las organizaciones de servicios a optimizar sus procesos de cumplimiento de SOC de manera más eficiente. Para obtener una mejor comprensión de nuestro proceso, te sugerimos leer nuestra página de descripción del producto.

Emily Bonnie

Marketing de Contenidos

Cavan Leung

Responsable sénior de cumplimiento